Sun, 05 Mar 2023 05:16:25 +0000

ABSTRACT

本ガイドライン群は, Digital Identity サービスを実装する連邦機関に対する技術的要件を提供するものであり, それ以外の条件下での標準仕様の開発・利用に対する制約を意図したものではない. 本ガイドラインは, Digital Authentication に利用する Identity の Enrollment および Verification にフォーカスしている. その中心となるのは Identity Proofing と呼ばれるプロセスであり, このプロセスでは Applicant が確実に Applicant を識別できるであろう Credential Service Provider (CSP) に Evidence を提出し, その結果 CSP が有用な Identity Assurancee Level で識別結果を主張できるようになる. 本ドキュメントは3つの Identity Assurance Level 毎に技術要件を定義する. 本ドキュメントの発行をもって, 本ドキュメントは既存の NIST Special Publication 800-63A を置き換えるものとする.

Keywords

authentication; credential service provider; electronic authentication; digital authentication; electronic credentials; digital credentials; identity proofing; federation.

翻訳者

- Tatsuya Katsuhara

- Amazon Web Services Japan G.K.

Note to Reviewers

The rapid proliferation of online services over the past few years has heightened the need for reliable, equitable, secure, and privacy-protective digital identity solutions.

Revision 4 of NIST Special Publication 800-63, Digital Identity Guidelines, intends to respond to the changing digital landscape that has emerged since the last major revision of this suite was published in 2017 — including the real-world implications of online risks. The guidelines present the process and technical requirements for meeting digital identity management assurance levels for identity proofing, authentication, and federation, including requirements for security and privacy as well as considerations for fostering equity and the usability of digital identity solutions and technology.

Taking into account feedback provided in response to our June 2020 Pre-Draft Call for Comments, as well as research conducted into real-world implementations of the guidelines, market innovation, and the current threat environment, this draft seeks to:

- Advance Equity: This draft seeks to expand upon the risk management content of previous revisions and specifically mandates that agencies account for impacts to individuals and communities in addition to impacts to the organization. It also elevates risks to mission delivery – including challenges to providing services to all people who are eligible for and entitled to them – within the risk management process and when implementing digital identity systems. Additionally, the guidance now mandates continuous evaluation of potential impacts across demographics, provides biometric performance requirements, and additional parameters for the responsible use of biometric-based technologies, such as those that utilize face recognition.

- Emphasize Optionality and Choice for Consumers: In the interest of promoting and investigating additional scalable, equitable, and convenient identify verification options, including those that do and do not leverage face recognition technologies, this draft expands the list of acceptable identity proofing alternatives to provide new mechanisms to securely deliver services to individuals with differing means, motivations, and backgrounds. The revision also emphasizes the need for digital identity services to support multiple authenticator options to address diverse consumer needs and secure account recovery.

- Deter Fraud and Advanced Threats: This draft enhances fraud prevention measures from the third revision by updating risk and threat models to account for new attacks, providing new options for phishing resistant authentication, and introducing requirements to prevent automated attacks against enrollment processes. It also opens the door to new technology such as mobile driver’s licenses and verifiable credentials.

- Address Implementation Lessons Learned: This draft addresses areas where implementation experience has indicated that additional clarity or detail was required to effectively operationalize the guidelines. This includes re-working the federation assurance levels, providing greater detail on Trusted Referees, clarifying guidelines on identity attribute validation sources, and improving address confirmation requirements.

NIST is specifically interested in comments on and recommendations for the following topics:

Identity Proofing and Enrollment

- NIST sees a need for inclusion of an unattended, fully remote Identity Assurance Level (IAL) 2 identity proofing workflow that provides security and convenience, but does not require face recognition. Accordingly, NIST seeks input on the following questions:

- What technologies or methods can be applied to develop a remote, unattended IAL2 identity proofing process that demonstrably mitigates the same risks as the current IAL2 process?

- Are these technologies supported by existing or emerging technical standards?

- Do these technologies have established metrics and testing methodologies to allow for assessment of performance and understanding of impacts across user populations (e.g., bias in artificial intelligence)?

- What methods exist for integrating digital evidence (e.g., Mobile Driver’s Licenses, Verifiable Credentials) into identity proofing at various identity assurance levels?

- What are the impacts, benefits, and risks of specifying a set of requirements for CSPs to establish and maintain fraud detection, response, and notification capabilities?

- Are there existing fraud checks (e.g., date of death) or fraud prevention techniques (e.g., device fingerprinting) that should be incorporated as baseline normative requirements? If so, at what assurance levels could these be applied?

- How might emerging methods such as fraud analytics and risk scoring be further researched, standardized, measured, and integrated into the guidance in the future?

- What accompanying privacy and equity considerations should be addressed alongside these methods?

- Are current testing programs for liveness detection and presentation attack detection sufficient for evaluating the performance of implementations and technologies?

- What impacts would the proposed biometric performance requirements for identity proofing have on real-world implementations of biometric technologies?

General

- Is there an element of this guidance that you think is missing or could be expanded?

- Is any language in the guidance confusing or hard to understand? Should we add definitions or additional context to any language?

- Does the guidance sufficiently address privacy?

- Does the guidance sufficiently address equity?

- What equity assessment methods, impact evaluation models, or metrics could we reference to better support organizations in preventing or detecting disparate impacts that could arise as a result of identity verification technologies or processes?

- What specific implementation guidance, reference architectures, metrics, or other supporting resources may enable more rapid adoption and implementation of this and future iterations of the Digital Identity Guidelines?

- What applied research and measurement efforts would provide the greatest impact on the identity market and advancement of these guidelines?

Reviewers are encouraged to comment and suggest changes to the text of all four draft volumes of of the NIST SP 800-63-4 suite. NIST requests that all comments be submitted by 11:59pm Eastern Time on March 24, 2023. Please submit your comments to dig-comments@nist.gov. NIST will review all comments and make them available at the NIST Identity and Access Management website. Commenters are encouraged to use the comment template provided on the NIST Computer Security Resource Center website.

Purpose

This section is informative.

本書及び付随文書である [SP800-63]、[SP800-63B]、および [SP800-63C] は組織に対して Digital Identity サービスの実装のための技術的なガイドラインを提供する。

本書は、Identity サービスへの登録 (Enrolling) またはオンラインリソースへの Access の提供を目的として、各 Identity Assurance Level (IAL) で個人の Identity Proofing を行うためのするための要件を提供する。 これは、ネットワーク上または対面での、個人の Identity Proofing に適用される。 カスタマーサポートサービスやコールセンターに電話をかけてくる人の Identity Proofing は、本書の範囲外である。

Introduction

This section is informative.

オンラインサービスを提供する際の課題の1つは、一連の活動を特定の個人と関連付けることができるようにすることである。匿名またはpseudonymityが望ましい場合など、この必要がない場合もあるが、実存する Subject との関連付けを確実に確立することが重要な場合もある。例えば、行政サービスの利用や金融取引の実行などである。また、実存する Subject との関連付けが、規制(たとえば、金融業界の「Know Your Customer」要件)やハイリスクのアクション(たとえば、ダムからの放水量の変更)に対する説明責任を確立するために必要とされる状況も存在する。

このガイダンスは、Identity Proofing を、オンライン・サービスに Access する Subject と実存する人物との関係性を、ある程度の確実性または Assurance をもって確立するプロセスのことであると定義する。本書は、連邦機関、サードパーティのCredential Service Providers(CSP)、そしてIdentity Proofingサービスを提供する他の組織に対するガイダンスを提供する。

次のリストは、本書のどのセクションに normative な言語が含まれ、どのセクションにnon-normative、informativeな言語が含まれるかを示している。特定の要件を明確にするために必要な場合、normativeなセクションには多くの場合informativeな説明が含まれている。どの記述がnormativeで、どれがそうでないかを明確にするには、本書の「Requirements Notation and Conventions」のセクションを参照すること。

- 1 Purpose Informative

- 2 Introduction Informative

- 3 Definitions and Abbreviations Informative

- 4 Identity Assurance Level Requirements Normative

- 5 Identity Resolution, Validation, and Verification Normative

- 6 Subscriber Accounts Normative

- 7 Threats and Security Considerations Informative

- 8 Privacy Considerations Informative

- 9 Usability Considerations Informative

- 10 Equity Considerations Informative

Identity Proofingに期待される結果

Identity Proofingに期待される成果は:

- Identity Resolution: によりClaimed Identityが、CSPサーバーのユーザー母集団の文脈で単一で一意な個人であると判断し、

- Evidence Validation: により提出された全てのエビデンスが全て本物で、真正性があり、有効期限が切れていないことを確認し、

- Attribute Validation: により Core Attributesの正確性を確認し、

- Identity Verification: Claim されたアイデンティティと、Identity Evidence を提出した実存する人物とが結びついていることを検証し、

- Fraud Prevention: 便益、サービス、データあるいはアセットに対する欺瞞的な Access の試みを緩和することである。

Identity Assurance Levels

Subscriberのアイデンティティの Assurance は、次のIdentity Assurance Levels (IAL)のいずれかを用いて記述される。後続する各 IAL は、より高い Assurance を達成するために、より低い IAL の要件の上に構築される。

Identity Proofingなし (IAL0): Applicantと特定の実在するアイデンティティとをリンクする要件はない。Subjectの活動に伴って提供されるすべてのAttributeは、自己申告であるか、または自己申告として扱われる。自己申告のAttributeはIAL0ではValidateもVerifyもされない。

IAL1: Identity Proofing プロセスは、Claimed Identityが現実世界に存在することを裏付ける。Core Attributesは Identity Evidence から得たものや、Applicantから申告されたものである。すべての Core AttributesはAuthoritativeあるいは信用できる Source に対してValidateされ、Identity Proofingプロセス実施下にある個人と、Attributeとを結びつけるための方策を講じる。

IAL2: IAL2 は、より強力なタイプのエビデンスの収集と、エビデンスを Validate しアイデンティティを Verify するためのより厳密なプロセスを要求することにより、Identity Proofing プロセスにさらなる厳密さを追加する。

IAL3: IAL3 は、訓練を受けた CSP 担当者が、対面または Supervised Remote Identity Proofing Session を介して、 Identity Proofing Session 全体にわたってApplicantと直接やりとりするための要件を追加している。

Definitions and Abbreviations

This section is informative

完全な定義と略語のセットは[SP800-63] を参照。

Identity Resolution, Validation, and Verification

This section is normative.

このセクションでは、Identity ProofingおよびEnrollmentプロセスの概要、ならびにApplicantがclaimするアイデンティティのResolution、Validation、Verificationをサポートするための要件について説明する。また、Identity Proofingプロセスの追加的な側面に関するガイドラインも提供する。 これらの要件は、Claimed Identityが実世界に存在し、Applicantがそのアイデンティティに関連付けられた個人であることを確かなものにすることを意図している。あわせて、Identity Proofingプロセスの要素というのは、Enrollされた多数のSubscriberに影響を与える CSP のアイデンティティサービスに対する攻撃が、保護されるデータの価値よりも大きな時間とコストを必要とすることを確かなものにするよう設計されている。

さらに、このガイドラインは、Resolution、Validation、およびVerificationを完了できる複数の方法、ならびにIdentity Proofingプロセスをサポートする可能性のある複数のタイプのIdentity Evidenceを規定している。実用的な範囲で、CSP および組織は、手段、能力、および技術への Access の面で異なる人々に対して Access を促進するために、Identity Proofingサービスおよびプロセスを実装するときにオプションを有効にするべきである(SHOULD)。少なくとも、これには、複数種類のIdentity Evidenceおよび組み合わせを許容し、複数のデータ Validation Source のサポート、アイデンティティValidationの複数の方法の有効化(例:trusted refereesの活用)、エンゲージメント用の複数のチャネル(例:対面、Remote)、およびApplicantのための支援メカニズムの提供(例:Applicant References) を含めるべきである(SHOULD)。

Identity Proofing and Enrollment

本書では、Applicant が Identity Proofing と Enrollment プロセスを受ける一般的なパターンについて説明する。そのプロセスでは Applicant の Identity Evidence および Attribute が収集され、特定の集団またはコンテキストにおいて単一のアイデンティティに一意に Resolve され、Validate および Verify される。どのように最も適切な IAL を選択するかの詳細については、[SP800-63] を参照。CSP はこれらの Attribute を Authenticator にバインドすることができる([SP800-63B]で記述されている)。

Identity Proofingの目的は、Applicantが、自身でclaimした人と同じであることを特定のレベルの確実性で確かにしていくことである。Identity Proofingは、給付金への適合性または資格を決定するために行われるのではない。Identity Proofingプロセスには、Identity Proofingを達成するために必要最低限のAttributeの提示およびValidationが含まれる。 最低限で目的に足りるAttributeのセットには様々異なるものがあるが、CSP はApplicantのプライバシーとUsability、および Digital Identity の将来の使用で必要になる可能性のあるAttributeを考慮してこのセットを選択する。たとえば、そのようなAttributeは、必要最低限である限りにおいて、以下を含むことができる。

- フルネーム

- 生年月日

- 自宅住所

本書は、CSPがIdentity Proofingを超えた別の目的に利用される追加の情報の収集についての要件も規定している。

\clearpage

Process Flow

This section is informative.

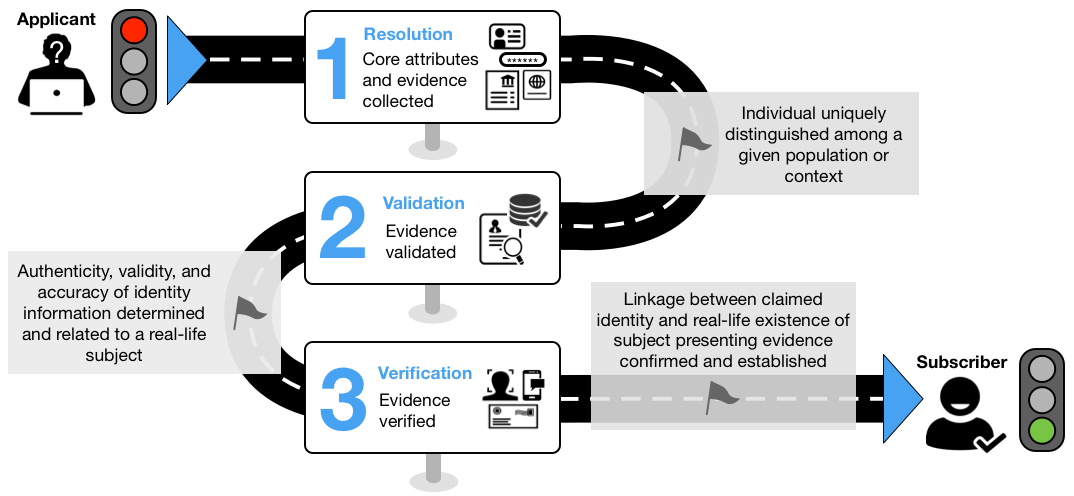

図 1 は、Identity Proofingとエンロールメントの基本的な流れを示している。

以下は、IAL2 のRemote Identity Proofingプロセスにおいて CSP およびApplicantがどのようにやりとりするかについて例を示している。

- Resolution

- CSP はApplicantから、名前、住所、生年月日、電子メール、電話番号などのAttributeを収集する。

- CSP、運転免許証やパスポートなど、1つまたは複数のIdentity Evidenceも収集する。

- Validation

- CSP は、ステップ 1a で取得した Attributeを、Authoritative Source または信頼できる Source と照合することで、Validateする。

- CSPは、提示されたエビデンスの Authenticity (真正性)、正確性、および最新性を Validate する。

- Verification

- CSP は、Applicantに自分自身の写真を撮影するよう依頼し、生存性のチェックを行う。

- CSPは、免許証とパスポートの写真と、前のステップで撮影したApplicant当人の写真とを比較し、一致すると判断する。

- Validateされた電話番号にEnrollmentコードを送信し、ApplicantがEnrollmentコードをCSPに提供し、CSPは両者が一致することを確認し、ApplicantがValidateされた電話番号を所有し管理していることをVerifyする。

- ApplicantのIdentity Proofingが完了し、Subscriber AccountにEnrollすることができる。

Identity Resolution

Identity Resolutionのゴールは、最小限のAttributeセットを使用し、特定の集団またはコンテキスト内で個人を一意に区別することである。Identity ResolutionはIdentity Proofingプロセス全体において出発点であり、潜在的な不正を初期に検出するためのものだが、決してIdentity ProofingのTransactionが成功裏に完了したことを意味するものではない。

Identity Validation and Identity Evidence Collection

Identity Validationのゴールは、Applicantから最も適切なIdentity EvidenceおよびAttribute情報を収集し、それが真正で、正確で、最新かつ期限切れでないことを判断することである。Identity Validationは 3 つのプロセス・ステップで構成される。1) 適切なIdentity Evidenceを収集する、2) Evidenceが真正なものであることを確認する、3) Identity Evidenceに含まれる主要なデータが妥当で、最新で、実存するSubjectに関連していることを確認する。

Identity Evidenceの収集はIdentity Validationプロセスをサポートするものであり、2つのステップで構成されている: 1) Identity Proofingの対象となるApplicantによる CSP へのIdentity Evidenceの提示、および 2) 提示されたEvidenceが許容可能であるかどうかについてのCSPの判断。Evidenceは、物理的な文書または文書の写し、スキャンした文書、写真、あるいはデジタルレコードとして提示することができる。許容可能な物理的(文書的)なIdentity Evidenceの性質は セクション 4.3.1に、許容可能なデジタルEvidenceの性質は セクション 4.3.2 にて示す。

CSPは、Identity Proofingを目的として提示されたIdentity Evidenceを許容できるかどうか、本セクションのEvidenceの性質に基づいて決定するものとする (SHALL)。

本セクションで示す性質は、CSP がIdentity ProofingプロセスのためのIdentity Evidenceとして許容可能なものを決定する際の指針となることを意図しており、Evidence強度を示すものではない。CSP が特定の種類のEvidenceを許容できると判断すると、セクション 4.3.3で示されているように、その強度について判断していく必要がある。

許容可能な Physical Evidence の性質

許容可能な物理的Evidenceは、以下のすべての性質を含むものとする(SHALL)。

- 提示された文書に、Applicantの印刷された氏名が含まれている。(ApplicantがClaimする氏名と異なるものが印刷されているケースを取り扱う際の指針は、セクション 10.1「Equity and Resolution」参照)。

- 提示された文書に、少なくとも1つの印刷されたリファレンス番号が含まれている。

- 提示された文書に、文書の発行者の名称が印刷されている。

- 文書の発行者が、文書の発行に先立って、ApplicantのIdentity Proofingを実施している。

- 文書が、意図された人物に届けられたものであるという、合理的な保証がある。

許容可能なデジタルEvidenceの性質

許容可能なデジタルEvidenceは、以下のすべての性質を含むものとする(SHALL)。

- 提示されたデジタルEvidenceに、デジタル情報やアカウントのSubjectとしてのApplicantの氏名が含まれている。(ApplicantがClaimするIdentityと異なる名前がデジタルEvidence上に記載されているケースを取り扱う際の指針は、セクション 10.1「Equity and Resolution」参照)。

- 提示されたデジタルEvidenceに、少なくとも1つの参照番号(例:アカウント番号)が含まれている、あるいはApplicantとデジタル情報とをバインドするのに十分なAttributeが含まれている。

- 提示されたデジタルEvidenceに、デジタル情報の発行者の名称が含まれている。

- デジタルEvidenceの発行者が、デジタルEvidenceの発行に先立って、ApplicantのIdentity Proofingを実施している。

- デジタルEvidenceが、意図された人物に届けられた、あるいは Access 可能とされたものであるという、合理的な Assurance がある。

- 許容可能であるならば、評価中のIALに見合ったAALあるいはFALでのAuthenticationを通じて、提示されたデジタルEvidenceがVerify可能である。

Evidence の強度要件

このセクションでは、各強度におけるIdentity Evidenceの要件を定義する。Identity Evidence強度は、3つの側面によって決まる。すなわち、1) 発行の厳密さ、2) Attributeの正確性と Integrity (完全性) を含む、Validationにおける信頼性を提供する能力、 3) Evidenceを提示するApplicantのVerificationにおける信頼性を提供する能力、である。すべてのレベルの強度のエビデンスは、最新かつ期限が切れていないものでなければならない。

Fair Evidence 要件

Identity EvidenceがFAIRであるには、以下の すべて の要件を満たすものとする(SHALL):

- Evidenceの発行元は、Identity Proofingプロセスを通じて、ClaimされたIdentityを確認した。

- Evidenceの発行プロセスが、Evidenceを関係する人物に送り届ける結果となる、と合理的に仮定することができる。

- Evidenceは、少なくとも 1 つの参照番号、顔写真、または関連する人物を一意に識別するのに十分なAttributeを含んでいる。

- Evidenceの有効期限が切れていないか過去6ヶ月以内に期限が切れた、あるいは有効期限の記載がない場合は過去6ヶ月以内に発行されていること。

Strong Evidence 要件

Identity EvidenceがSTRONGであるには、以下の すべて の要件を満たすものとする(SHALL):

- Evidenceの発行元は、その人物の実在のIdentityを把握しているという合理的な確信を形成することができるよう設計された文書化された手続きによって、ClaimされたIdentityを確認している。このような手続きは、規制や公的な説明責任を有する機関による継続的な監視の対象となる。たとえば、2001年に米国愛国者法に対応して制定されたCustomer Identification Programガイドラインや、 2003 年公正取引法(FACT法)第 114 条に基づく [RedFlagsRule] がそれにあたる。

- Evidenceの発行プロセスで、Evidenceを関係する人物に送り届ける結果となる可能性が高い。

- Evidenceは、参照番号または関連する人物を一意に識別するその他のAttributeを含む。

- Evidenceが、関係する人物の顔写真または、他のBiometricな特徴を含んでいる。

- Evidenceが、コピー又は再作成を困難にする物理的なセキュリティ機能を含んでいる。

- Evidenceに有効期限があり、有効期限内である。

Superior Evidence 要件

Identity EvidenceがSUPERIORであるには、以下の すべて の要件を満たすものとする(SHALL):

合理的な確信を形成することができるよう設計された文書化された手続きによって

- Evidenceの発行元は、その人物の実在のIdentityを把握しているという高い信頼性を持つことができるように設計された文書化された手続きに従って、ClaimされたIdentityを確認している。このような手続きは、規制や公的な説明責任を有する機関による継続的な監視の対象となる。

- 発行元は、Applicantを視覚的に識別し、その人物が存在することを確認するために更にチェックを行う。

- Evidenceの発行プロセスは、Evidenceが関係する人物の手元に送り届けられたことを確実にする。

- Evidenceは、関連する人物を一意に識別する 1 つの参照番号を含む。

- Evidenceが、関係する人物の顔写真または他のBiometricな特徴を含んでいる。

- Evidenceが、暗号的に署名されたデジタル情報を含む。

- Evidenceが、コピーまたは複製を困難にする物理的なセキュリティ機能を含む。

- Evidenceに有効期限があり、有効期限内である。

Identity Evidence と Attribute Validation

CSPは、Evidenceの収集要件を満たすために収集されたすべてのIdentity Evidenceと、CSP Identity Serviceによって要求されるすべての Core Attributes情報をValidateするものとする(SHALL)。

Evidence Validation

CSPは、提示されたエビデンスの Authenticity (真正性)、正確性、および最新性を次の手段によってValidateするものとする(SHALL):

- Evidenceが正しい形式であり、Identity Evidenceの種別に応じて求められる情報が全てそろっていることを確認する。

- Evidenceが偽造されていないこと、および改ざんされていないことを確認する。

- セキュリティ機能を確認する。

CSP は、Evidenceの有効期限を過ぎていない、あるいは有効期限の記載がない場合は過去6ヶ月以内に発行されていることを確認することで、Evidenceが最新であることを検証するものとする(SHALL)。

暗号的に保護されているIdentity EvidenceまたはAttribute情報の Authenticity (真正性) と正確性は、EvidenceやAttributeデータオブジェクトに対するDigital SignatureのVerificationによりValidateすることができる。CSPはデジタル署名されたEvidenceやAttributeデータオブジェクトをVerifyするために、Evidenceの発行 Authority のPublic Keyを用いるものとする(SHALL)。

Attribute Validation

すべてのCore Attributesは、Identity Evidenceから取得したか、Applicantによる自己申告かによらず、Validateされなければならない。本サブセクションでは、Evidenceと収集したAttributeをValidateするための、許容可能な方法についてガイダンスを提供する。

Evidence and Attribute Validation Methods

提示されたEvidenceをValidateする許容可能な方法は、次を含む:

- 対面でのIdentity Proofingでは、訓練を受けた担当者による目視および触覚検査

- Remote でのIdentity Proofingでは、訓練を受けた担当者による目視検査。

- 適切な技術を使用した、自動化された文書のValidationプロセス。

- Evidenceに含まれるAttributeの、Authoritativeまたは信頼できる Source によるValidation。

- Evidenceの発行AuthorityのPublic Keyを使用した、デジタルエビデンスまたはAttributeデータオブジェクトを保護するDigital SignatureのVerification。

Validation Sources

セクション 4.3.4.1 に従ってValidateされたIdentity Evidenceに含まれる Core Attributesは、Validate済みと見なすことができ、この場合、さらなるValidationは必要ない。

Authoritative Sourceとは、次の性質のうち1つ以上によって、Identity Attribute情報の正確性を提供あるいはValidateできるエンティティである。Authoritative sourceは:

- Identity Attributeのオリジナル Source である、または

- Identity Attribute情報を含む Identity Evidenceの発行者であり、発行者は、例えば[PatriotAct]の下で確立されたCustomer Identification Program ガイドラインのような規制や公的な説明責任を有する機関による継続的な監視の対象となるような、文書化した Identity Proofingプロセスを通じて、Claimした Identityを確認した場合、または

- 個人との直接の対話(対面またはRemote )を通じてClaimされたIdentityを確認できるIdentity Proofingプロセスを通じて、Attribute情報を収集してValidateしたもの、または

- Identity Evidenceのピースの発行元まで追跡できるようなエビデンスとAttribute情報への Access を有する。

信頼できる Source とは、次の性質のうち 1 つ以上によって Identity EvidenceおよびAttribute情報の正確性を提供またはValidateできるエンティティである。信頼できる Source は:

- Identity Proofingプロセスを通じてValidateされたAttribute情報への Access を有する、または

- Authoritative Sourceまで追跡できるAttribute情報への Access を有する、または

- 正確性、一貫性、および最新性を目的としてデータ相関をチェックされる、複数の Source から取得されたIdentity Attribute情報を保持している。

Identity Verification

Identity Verificationのゴールは、ClaimされたIdentityと、Identity Proofingプロセスにエンゲージされた実存するApplicantとの間の関連性を確立し、確認することである。

Identity Verification Methods

CSP は、セクション 5 で提示される IAL Identity Verification要件に応じて、次の方法のうち 1 つ以上によって、ClaimされたIdentityと、Identity ProofingプロセスにエンゲージされたApplicantとの関連性をVerifyしなければならない。

- セクション 5.1.6で指定されている Enrollment code verification。

- 対面での物理的比較。CSP 運営者とApplicantは、Identity Proofingイベントのために直接対話する。CSP 運営者は、Identity Evidenceに提示された顔写真と、Identity ProofingイベントにエンゲージされたApplicantの顔との物理的な比較を実行する。

- Remote (有人および無人)物理的顔画像比較。CSP 運営者は、Identity Evidence上に存在する顔写真と、Identity ProofingイベントにエンゲージしたApplicantの顔画像との物理的な比較を実行する。CSP 運営者は、Identity Proofingイベントの一部または全部においてApplicantと直接対話(有人)するか、キャプチャしたビデオまたは写真に加えEvidenceのアップロードされたコピーを使用して後で比較(無人)を行うことができる。比較をあとで実施する場合、キャプチャされたビデオまたは写真がIdentity ProofingイベントにエンゲージしているApplicant当人を撮影したものであることを確認するための手順が取られる。

- 自動化されたBiometric比較。Biometricシステム比較は、対面またはRemote のIdentity Proofingイベントにおいて実施できる。Identity Evidenceに含まれる顔写真、または他のBiometric特性は、自動化されたBiometric比較システムによって、Identity Proofingイベント中にApplicantが提出したApplicant当人の顔画像写真、または他のBiometricの当人サンプルと比較される。自動化されたBiometric比較システムは、比較のために数学的アルゴリズムを使用する。

- デジタルアカウントのコントロール。個人は、AuthenticationまたはFederation Protocolの使用を通じて、デジタルアカウント (例:オンライン銀行口座)または署名済みデジタル Assertion(例:Verifiable Credentials)のコントロールを実証することができる。これは、対面でCredentialをデバイスまたはリーダーに提示することでも実施できるかもしれないが、Remote のIdentity Proofing Session 中に実施されることのほうが多いだろう。

Identity Assurance Level 要件

This section is normative.

本セクションはIdentity ProofingとEnrollmentのサービスを運営するCSPに対する要件を提供する。この要件には各IALのIdentity Proofingの要件が含まれる。本セクションでは、自分達でIdentityサービスを提供するか外部のCSPを用いるかどうかにかかわらず、連邦機関向けの追加の要件も含んでいる。

一般的な要件

本セクションの要件は、任意のIALでIdentity Proofingを実施するすべてのCSPに適用される。

Identity Service Documentation and Records

CSPは、定義されたIALを達成するために実装されているすべてのIdentiy Proofingプロセスを詳細化するPractice Statementに従って、オペレーションを実施するものとする(SHALL)。Practice Statementは少なくとも次の内容を含むものとする(SHALL):

- それぞれの提供されたIALにおいて CSP がApplicantのIdentity Proofingを行うために従う特定のステップを含む、完全なサービスの説明。

- CSPが受け入れる、Evidence強度要件を満たすためのIdentity Evidenceの種類。

- 該当する場合、必要なIdentity Evidenceを所有していないApplicant個人が、Identity Proofingプロセスを完了するための代替手法 [^alternatives]。

- CSP が Core Attributesであると見なす Attribute。Core Attributesには、CSP が Identity Resolutionを行うために必要な最小限のAttributeのセットのほか、Identity Proofing、詐欺の軽減、法律または法的プロセスの遵守、あるいはAttribute Assertionを介したRelying Party(RP)への伝達を目的とし、CSPが収集、Validateする追加のAttributeを含んでいる。

- Identity Proofingのエラーに対処するための CSP のポリシーとプロセス。

- 疑わしい、あるいは確認済みの不正なアカウントを識別し、RPや影響をうける個人に対して伝達するための、CSP のポリシーとプロセス。

- サービス変更(例:データソース、統合ベンダー、またはBiometricアルゴリズムの変更)を管理し、RP に伝達するための、 CSP のポリシー。

- 定期的な見直しのタイミングと、更新されたプライバシーリスク評価をトリガーする具体的な条件を含む、プライバシーリスク評価の実施に関するCSPのポリシー(セクション 5.1.2 を参照)

- 定期的な見直しのタイミングと、定期外の見直しをトリガーする具体的な条件を含む、潜在的なEquityへの影響を判断するための評価を実施に関するCSPのポリシー(Sec. 5.1.3 参照);更に、

営業停止

- CSP は、その業務を停止するときのポリシーと計画を文書化するものとする(SHALL)。

- この計画には、CSP のIdentityサービスが保持要件の対象であるかどうか、さらに保持期間中に機微データ (Identity Attribute、Subscriberアカウント内に含まれる情報や、監査ログに含まれる情報)をどのように保護するかどうか含まれるものとする(SHALL)。

- 要求される保持期間の終了時に、CSP はすべての機微データを完全に廃棄または破壊する責任を負うものとする(SHALL)。

不正行為の緩和策

- CSP は、不正行為の緩和策(例:Applicantのデバイス特性の調査、行動特性の評価、デスマスターファイル ([DMF] などの重要統計情報リポジトリの確認)を使用してIdentity Proofingの信頼性を高めるものとする(SHALL)。

- CSP が不正行為の緩和策を使用する場合、CSP はこれらの緩和策についてプライバシーリスク評価を実施するものとする(SHALL)。

- そのようなアセスメントでは、何らかのプライバシーリスクの緩和策(例:リスクの受容、転嫁、保持の制限、使用制限、通知)またはその他の技術的な緩和策(例:暗号化)が含まれ、これらのガイドラインに従って文書化されなければならない。

[^alternatives]。Applicant Representativeがいるかどうかに関わらず、Trusted Refereeの使用は1つのオプションである。補足的なIdentity Evidenceのタイプについては、セクション 5.1.9 を参照すること。

一般的なプライバシー要件

次のプライバシー要件は、任意のIALでIdentityサービスを提供するすべてのCSPに該当する。

プライバシーリスク評価

- CSP は、Identity ProofingとEnrollmentに用いるプロセスについて、プライバシーリスク評価を実施し、 文書化しなければならない 1 (SHALL)。プライバシーリスク評価は少なくとも次に関連するリスクを評価するものとする(SHALL):

- Identity ProofingとEnrollmentを目的とした、PII のあらゆる処理(Identity Attribute、Biometrics、画像、ビデオ、スキャン、またはIdentity Evidenceのコピーなど)。

- ここで指定されている必須要件を超えて、ApplicantのIdentityをVerifyするために CSP が取る追加のステップ。

- 法律または法的手続きに遵守する場合を除き、Identity ProofingとEnrollmentのスコープ外で行われる、PII に対する任意の処理。

- Identityレコードおよび PII の保持スケジュール。さらに、

- CSP に代わってサードパーティサービスが処理するあらゆるPII。

- プライバシーリスク評価の結果に基づいて、CSP は、自らが処理する PII の Disassociability、Predictability、Manageability、Confidentiality (機密性)、Integrity (完全性)、および Availability (可用性) を維持するために講じる手段を文書化するものとする(SHALL)。このような措置を決定する際、CSP は NIST Privacy Framework [NIST-Privacy] および NIST Special Publication [SP800-53] を参考にするものとする(SHALL)。

- CSP は、PII の処理に影響を与えるIdentityサービスの変更を行う場合は、いつでもプライバシーリスクを再評価し、プライバシーリスク評価を更新しなければならない。

- CSP は、Practice Statementに記載されているとおり、定期的にプライバシーリスク評価をレビューし、 PII の処理に関連する最新のリスクを正確に反映するようにしなければならない。(SHALL)

- CSP は、そのサービスを使用するすべての組織に対して、プライバシーリスク評価のサマリーを提供できる状態にするものとする(SHALL)。そのサマリーは、当該組織がデューディリジェンスを行えるように、十分な詳細であるものとする(SHALL)。

追加のプライバシー保護策

- PII のProcessingは、Claimed Identityの実在性をValidateし、Claimed IdentityをApplicantに関連付け、RPに対しては認可の判断に利用するAttributeを提供するために、必要最低限のものに限られるものとする(SHALL)。

- CSP は、Sec. 5.1.2 のプライバシー要件に従って、Identity Resolutionに必要な場合に社会保障番号 (SSN) をAttributeとして収集してもよい(MAY)。加えて、CSP は、SSN データの拡散と保持を制限するために、プライバシー保護技術(例:完全なAttribute値そのものではなく、派生したAttribute値を送受信)を実装するものとする(SHALL)。SSN を把握していることは、Identity Evidenceと見なされないものとする(SHALL NOT)。

- 収集時に、CSP は、Identity Proofingに必要なAttributeを収集する目的をApplicantに対して明示的に通知するものとする(SHALL)。目的としては、そのようなAttributeがIdentity Proofingプロセスを完了するために任意であるか必須であるかどうか、CSPがApplicantに対して作成するSubscriberアカウントに保存するつもりの具体的なAttributeおよび他の機微データ、Attributeを提供しない場合の結果、そして何らかのレコード保持要件がある場合はその詳細などが含まれる。

- CSP は、Applicantの苦情およびIdentity Proofingに起因する問題を救済するためのメカニズムを提供するものとする(SHALL)。これらのメカニズムは、Applicantが見つけやすく、利用しやすいものであるものとする(SHALL)。CSP は、苦情または問題の解決を達成するために、そのメカニズムが効果的であるかをアセスメントするものとする(SHALL)。

一般的な Equity 要件

Equityの向上というゴールをサポートし、全体的なリスク評価プロセスの一環で、CSP はそのIdentityサービスの要素をアセスメントして、あるグループのメンバーが他のグループと比較して、不公平な Access 、処遇、あるいは結果になる可能性があるプロセスまたは技術を特定するものとする(SHALL)。 不公平な Access あるいは結果となりえるIdentity Proofingプロセスおよび技術の非網羅的なリストについては、Sec. 10を参照すること。

大統領令 13985 [EO13985] は、Advancing Racial Equity and Support for Underserved Communities Through the Federal Government として、政府プログラムと政策が有色人種およびその他十分な便益を享受できていないグループのための機会および便益に対する組織的障壁を存続させてしまっていないかどうか、その程度がどれほどであるか、評価するよう各連邦機関に求めていることに注意すること。

Access 、処遇、結果の不公平のリスクを評価する場合、以下の要件が適用される。

- リスク評価の結果に基づいて、CSP は、不公平な Access 、処遇、または結果を生じる可能性を軽減するために講じる措置を文書化するものとする(SHALL)。

- CSP は、プロセスまたは技術に影響を与えるIdentityサービスの変更を行う場合は、公平な Access 、処遇、または成果に対するリスクを再評価するものとする(SHALL)。

- CSP は、そのサービスに関連する現在のリスクを正確に反映するように、公平な Access 、処遇、または成果に対するリスクを定期的に再評価するものとする(SHALL)。

- CSP は、これらのリスク評価へのApplicantの参加を義務付けることはしないものとする(SHALL NOT)。

- CSP は、不公平な Access 、処遇、または結果に関連するリスクの評価結果、および関連する軽減策を、そのサービスを使用するすべての組織または個人が利用できるようにするものとする(SHALL)。

- CSP は、その評価結果も一般に公開するものとする(SHALL)。

一般的なセキュリティ要件

- 第三者が関与する Transaction を含め、Identity Proofingプロセス内の各オンライン Transaction は、Authenticated Protected Channel を介して行うものとする(SHALL)。

- Identity Proofingプロセスの一環として収集されたIdentity Attributeのフォームのすべての PII は、情報の Confidentiality (機密性) と Integrity (完全性) を確保するために保護されるものとする(SHALL)。

- CSP は、NIST リスク管理フレームワーク [NIST-RMF] に従ってそのIdentityサービスの運用に関連するリスクを評価し、適切なベースラインセキュリティコントロールを適用するものとする(SHALL)。

連邦機関向けの追加要件

以下の要件は、連邦機関が独自のIdentityサービスを運用するか、Identityサービスの一部として外部 CSP を使用するかどうかに関係なく、連邦機関に適用される。

- 機関は、Senior Agency Official for Privacy(SAOP)と協議し、Identity Proofingを行うためのBiometricsを含む PII の収集が、Privacy Actの要件を発動するかどうかを決定する分析を行うものとする(SHALL)。

- 機関は SAOP と協議して、Identity Proofingを行うためのBiometricsを含む PII の収集が 2002 年のE-Government Act [E-Gov] の要件を発動するかどうかを決定する分析を実施するものとする(SHALL)。

- 機関は、該当する場合、そのような収集を対象とするSystem of Records Notice(SORN)を公開するものとする(SHALL)。

- 機関は、該当する場合、当該収集を対象とするプライバシー影響評価(PIA)を公開するものとする(SHALL)。

- 機関は、ダイバーシティー、Equity、インクルージョン、およびアクセシビリティ(DEIA)を担当する上級職員、事業所、または統治機関と協議し、サービスを受けるすべての集団のニーズを満たすためにIdentity Proofingサービスをどのように設計、調達、および管理すべきかを判断するものとする(SHALL)。

- 機関は、組織内の広報およびコミュニケーションの専門家と協議し、Identity Proofingに関連する要件を含む新しいプロセスの展開または既存のプロセスの更新に伴って、コミュニケーションまたは一般認識戦略を立てるべきかどうかを決定するものとする(SHALL)。これにはサービスに関連する技術の使用方法に関する詳細情報を示す資料、よくある質問(FAQ)ページ、Identity Proofingプロセスに参加するための前提条件(必要なEvidenceなど)、ウェビナー またはその他のライブもしくは録画済み情報 Session 、あるいはユーザー受け入れのサポートや、Applicantに質問、問題、フィードバックを伝える仕組みを提供するその他の媒体を含めることができる。

- 第三者の CSP を使用する場合、機関は、PIA プロセスの一環として CSP のプライバシーリスク評価に依拠する前に、独自のプライバシーリスク評価を実施するか、デューデリジェンスを行う責任を負うものとする(SHALL)。

- 第三者の CSP を使用する場合、機関は、CSP のEquityリスク評価を、自らのEquityリスク評価に組み込むものとする(SHALL)。

Enrollment コード要件

Enrollmentコードは、Applicantが Validate されたアドレスに Access できることを確認するために使用されます。Identity ProofingとEnrollmentが 1 回の Session で完了しない場合、Enrollmentコードは、Enrollmentプロセスを完了する目的で、ApplicantのEnrollmentレコードへの Binding を再確立するために使用することもできる。

以下の要件は、任意の IAL でEnrollmentコードを使用するすべての CSP に適用される。

- Enrollmentコードは、Validate されたアドレス(郵便番号、電話番号、電子メールアドレスなど)に送信されるものとする(SHALL)。

- Applicantは、Identity Proofing手続きを行うために有効なEnrollmentコードを提示するものとする(SHALL)。

- Enrollmentコードは、以下のいずれかから構成されるものとする(SHALL)。

- 少なくとも20ビットのEntropyを持つApprovedな乱数発生器によって生成された6桁のランダムな数字。

- 適切に構築された Session ID(少なくとも64ビットのEntropy)を含む、一意に識別されるアドレスに配信される安全なリンク、または、

- 少なくとも20ビットのEntropyを持つランダムなシークレットを含む機械可読な光学的なラベル(QRコードなど)。

- Enrollmentコードの有効期限は以下の通りとするものとする(SHALL)。

- 米国本土内のValidateされた郵便物の宛先に送付された場合、最大 21 日間有効である。

- 米国本土以外のValidateされた郵便物の宛先に送られた場合は、30日間。

- Validateされたな電話番号(SMSまたは音声)に送信された場合、10分間。

- Validateされたな電子メールアドレスに送信された場合、24時間。

- Enrollmentコードは、Authentication Factorとして使用してはならない(SHALL NOT)。

Identity Proofingの通知要件

Proofing通知は、ApplicantのValidateされたアドレスに送付され、Identity Proofingに成功したことを通知する。 これら通知により、Identity Proofing対象の人物が、Claimed Identityの所有者であるという Assurance を強める。 以下の要件は、任意の IAL での Identity Proofingプロセスの一部としてProofing通知を送信するすべての CSP に適用される。

Proofingの通知は:

- Validateされた記録上のアドレス(郵便番号、電話番号、電子メール・アドレスなど)に送信されるものとする(SHALL)。可能な限り、CSP は、ProofingおよびEnrollmentコードの通知を異なるValidateされたアドレスに送信すべきである(SHOULD)。

- Identityサービスの名前およびIdentity Proofingが完了した日付など、Identity Proofingイベントに関する詳細を含むものとする(SHALL)。

- 受取人がIdenitty Proofingイベントを否認する場合に取るべき行動について、連絡先情報を含む 明確な指示を提供するものとする(SHALL)。

- 組織または CSP が収集する情報のセキュリティおよびプライバシーを保護する方法、およびIdentityサービスのSubscriberとして受信者が負う責任などの追加情報を提供するものとする(SHOULD)。

Biometricsの利用要件

Biometricsとは、個人を認識するために使用できる生物学的及び行動的特徴、すなわち(これらに限定されるわけではないが)指紋、虹彩構造、顔の特徴などに基づく個人の自動認識のことである。このガイドラインで使用されるBiometricデータは、生物学的および行動学的特徴の、capture、storage、またはprocessingのどの段階においても、アナログまたはデジタルで表現されたもののことである。これには、Applicantからの生きたBiometricサンプル(例:顔画像、指紋)、およびEvidenceから得られたBiometricリファレンス (例:運転免許証の顔画像、ID カード上の指紋特徴点テンプレート)が含まれる。Identity Proofingプロセスに適用されるように、CSP はBiometricsを使用して、所定の集団またはコンテキスト内で個人のIdentityを一意に解決し、個人がIdentity Evidenceの正当なSubjectであることをVerifyし、その個人をIdentity EvidenceまたはCredentialの新たな要素と結びつけることができる。

以下の要件は、Identity Proofingプロセスの一部としてBiometricメカニズムを採用する CSP に適用される:

- CSP は、Biometricsのすべての利用について、収集されるBiometricデータが何であるか、その保存方法、加えて適用法と規制に照らしたBiometric情報の削除の方法について明確で公開された情報を提供するものとする(SHALL)。

- CSPは、Biometric情報を収集する前に、すべてのApplicantから明示的にBiometricについての同意を得るものとする(SHALL)。

- CSPは、Biometricについての同意を、Subscriberのアカウントに保管するものとする(SHALL)。

- CSPは、すべてのBiometric情報の削除プロセスとデフォルトの保存期間を文書化し、公開するものとする(SHALL)。

- CSPは、規制、法律、または制定法によって別途制限される場合を除き、個人がいつでも自分のBiometric情報の削除を要求するのを認めるものとする(SHALL)。

- CSPは、すべてのBiometricアルゴリズムについて、独立したエンティティ(例:認定ラボラトリや研究機関)による性能テスト(人口統計グループ間の性能を含む)を実施するものとする(SHALL)。

- すべてのアルゴリズムのテストは、所定の評価様式が、公開されている ISO/IEC 標準との一貫性を有するものとする(SHALL)。

- CSPは、Biometricの使用に際して最低性能基準値を満たすものとする(SHALL):

- 他人受入率(False match rate): 1:10,000 または、さらに優れている。

- 本人拒否率(False non-match rate): 1:10,000 または、さらに優れている。

- CSP は、異なる人口統計学的グループ(人種的背景、性別、民族性など)のApplicantに対して同様の性能特性を提供するBiometricテクノロジーを採用するものとする(SHALL)。人口統計学的グループ間で性能に差があることが判明した場合、CSP は、影響を受ける個人に救済オプションを提供し、性能の差を解消するために迅速に行動するものとする(SHALL)。

- CSPは、すべての性能テストおよび運用テストの結果を公開するものとする(SHALL)。

- CSPは、システムの運用環境およびユーザー母集団と高い類似性のある条件下で、採用したBiometric技術の性能と人口統計学的な影響を評価するものとする(SHALL)。このような評価に実在するユーザーが含まれる場合、ユーザーの参加は任意であるものとする(SHALL)。

- CSPは、すべての性能および運用テストの結果を公開するものとする(SHALL)。

以下の要件は、ApplicantからBiometricの特徴を収集する CSP に適用される:

- CSP は、BiometricはApplicantから収集されたものであり、別の対象から取得したものではないことを保証する方法で、Biometricsを収集するものとする(SHALL)。

- BiometricsをRemote で収集し比較する場合、CSP は、生存する人間が本当にそこに存在していることを確認し、スプーフィングとなりすましの試みを軽減するために、生存検出機能を実装するものとする(SHALL)。

- 対面でBiometricsを収集する場合、CSPはオペレータにBiometricsソース(例:指、顔)にnon-naturalな物質が存在するかどうかを確認させ、Proofingプロセスの一環としてそのような検査を実行するものとする(SHALL)。

Trusted Referees と Applicant References

Access 性を向上させ、オンライン政府サービスへの平等な Access を促進するために、CSP は Trusted Referees を提供する。Trusted Referee は、特定の IAL へのIdentity Proofing要件を満たすことができない個人が、Identity ProofingおよびEnrollmentを円滑に進めるために利用される。そのような個人および人口統計学的グループは次のような個人が例として挙げられる: 必要なIdentity Evidenceを所有せず入手できない個人、障害者、高齢者、ホームレス状態にある人、オンライン・サービスまたはコンピューティング・ デバイスにほとんどまたは全く Access できない個人、銀行口座を持たないあるいはクレジット履歴が限定されている人、Identity盗難被害者、自然災害で避難したまたは影響を受けた個人、および 18 才未満の児童

Trusted Refereeは、自力でIdentity Proofingプロセスを完了できない、または所定の IAL で指定されている要件を満たせない個人のIdentity ProofingおよびEnrollmentを促進するために、リスクに基づく判断を行う訓練を受けて認可された、CSP またはその パートナーの代理人である。

加えて、Identity ProofingプロセスへのApplicantの積極的な参加を妨げる、あるいは不可能にする状況が存在する場合がありうる。そのような状況は、身体的または精神的な制限、障害、入院、あるいはIdentity Proofingへの積極的な参加を困難にする他の一時的または恒常的な状況によるものである可能性がある。Applicant Reference は、Applicantの特定の状況を裏付け、Identity ProofingプロセスにおいてApplicantを積極的に支援することを想定している。

Applicant Referenceとは、ApplicantがIdentity Proofing要件を満たすことを支援するために、ApplicantのIdentity Proofingに参加する個人をいう。このような支援には、Applicantの状況を裏付けることや、Identity Proofingプロセス完了のためにApplicantを積極的に支援することが含まれる。Applicant Referenceは CSP の代理人ではないが、ApplicantのIdentity ProofingおよびEnrollmentを円滑に進めるために、通常はTrusted Refreeと連動する。Applicant Referenceから提供された情報は、ApplicantのIdentity Proofingで使用され、依拠されることがあるため、Applicant Referenceは、Applicantと同等以上の IAL でIdentity Proofingされる。Applicant Referenceの役割は、Identity Proofingプロセスを円滑に進めることに限定されており、Applicant Referenceは、RP とのTransactionにおいてSubscriberを代理する権限を持たない。指定された IAL での Identity Proofing要件を満たすことができるApplicantにとって、単に物理的、技術的、言語翻訳または他の類似の支援を提供する個人は、Applicant Referenceとはみなされず、Identity Proofingを必要としない。

Trusted Referees の要件

CSPは、IAL 1および2で、Remote で実施するIdentity Proofingにおいて、Trusted Refereeを利用するオプションを提供するものとする(SHALL)。

以下の要件は、Trusted Refereeが提供される場面において、その利用に適用される:

- CSP は、Sec. 5.1.1 で指定するように、Trusted Refereeの使用に関するポリシーと手続きを、Practice Statementの一部として文書で確立するものとする(SHALL)。

- CSP は、Applicant固有の状況に基づいてApplicantのIdentity Proofingが成功するよう、リスクベースの判断を行うためにTrusted Refereeを訓練するものとする(SHALL)。

- CSP は、Trusted Refereeサービスが利用できるかどうか、さらに当該サービスをどのように得ることができるのかについて、公に通知するものとする(SHALL)。

Applicant References の要件{#ApplicantRefs}

CSPはApplicant Referenceの利用を許可すべきである(SHOULD)。

以下の要件は、任意のIALにおいてApplicant Referenceの利用に対して適用される:

- CSP は、Applicant Referenceを使用するための方針と手続きを、Sec. 5.1.1 で指定されているように、Practice Statementの一部として文書で確立するものとする(SHALL)。

- CSPは、Applicantに実施する予定のものと同じまたはより高いIALにおいてApplicant ReferenceをIdentity Proofingするものとする(SHALL)。

- CSP がApplicant Referenceの使用を許可する場合、CSP はApplicant Referenceの許容範囲およびReferenceとApplicantの関係要件について、公に通知するものとする(SHALL)。

Requirements for Interacting with Minors

以下の要件は、任意のIALでIdentity Proofingサービスを未成年者に対して提供するすべてのCSPに対して適用される:

- CSP は、特定の IAL のEvidence要件を満たせない可能性のある未成年者のIdentity Proofingの方針および手順について、Practice Statementの一部として文書で確立するものとする(SHALL)。

- 13 歳未満の個人とやり取りする際に、CSP は 1998 年のChildren’s Online Privacy Protection Act [COPPA] に確実に準拠するものとする(SHALL)。

- CSP は、18 歳未満の個人とやり取りする際に、Applicant Referenceの使用をサポートするものとする(SHALL)。

Identity Proofing プロセス

本書はいくつかの異なるIdentity Proofing手法に適用する要件を定める。取りうる手法は次を含む:

- 完全自動化されたRemote プロセス。

- CSPオペレータ支援によるRemote プロセス

- 自動化されたRemote プロセスとオペレーター支援によるRemote プロセスの組み合わせ。

- Applicantとの対面による物理的な対話プロセス、および

- IAL3 Supervised Remote Identity Proofingプロセス

IAL1 および IAL2 でのIdentity Proofingは、これらのプロセスのいずれも使用することができるが、 IAL3 では、Applicantとの直接の物理的対話または IAL3 監視下にあるRemote Identity Proofingを必要とする。

以下のセクションでは、各 IAL でのIdentity Proofingに関する要件を示す。

Identity Assurance Level 1

IAL1 では、Remote および対面でのIdentity Proofingを認めている。IAL1 における Identity Proofing プロセスは、悪意のあるアクターによる不正な Identity の提示を検出するために、許容される様々な技術を認める一方で、ユーザー受け入れを促進し、偽陰性や申請からの離脱(Identity Proofingを正常に完了しない正当なApplicant)を最小化するものである。注目すべきは、IAL1 において、提供されたEvidenceと顔写真との自動比較などのBiometrics照合の使用は任意であり、そのようなEvidenceの収集が実現不可能な場合や、プライバシーおよびEquityリスクがセキュリティの考慮事項を上回るような場合でも、ProofingおよびEnrollmentを進めることができるということである。

以下の要件は、IAL1においてIdentity ProofingおよびEnrollmentサービスを提供するすべての CSP に適用される。

自動化された攻撃の防御

CSP は、Identity Proofing プロセスに対する自動化された攻撃を防ぐための手段を実装するものとする(SHALL)。許容される手段には、ボットの検出・緩和・管理ソリューション、行動分析、Web アプリケーションファイアウォール設定、およびトラフィック分析が含まれるが、これらに限定されない。

Evidence および Core Attributes の収集要件

Evidence 収集

Remote または対面での Identity Proofing の場合、CSP は Applicant から以下のいずれかを収集するものとする(SHALL)。

- SUPERIOR Evidence 1 つ、または

- STRONG Evidence 1 つ、およびFAIR Evidence 1 つ。

追加 Attribute の収集

ValidateされたEvidenceが Identity Attribute の Source として好ましい。提示された Identity Evidence に、CSP が Core Attributes と考えるすべてのAttributeが含まれていなければ、CSP はApplicantが自己申告するAttributeを収集してもよい(MAY)。

Evidence および Core Attributes の Validation 要件

CSPは、以下のいずれか 1つ の要件に従って SUPERIOR と STRONG の Evidence の真贋を検証するものとする(SHALL)。

- 訓練を受けた担当者による目視検査

- 物理的なセキュリティ機能の Integrity (完全性) を確認する技術の利用、またはEvidenceが詐称されているか不適切に変更されているかを検出することができる技術の利用

- 存在する場合、デジタルセキュリティ機能の Integrity (完全性) を確認する。

CSPは、訓練を受けた担当者による目視検査によって、FAIR Evidenceが本物であることをValidateするものとする(SHALL)。

CSPは、以下の 両方 の方法ですべての Core Attributes を Validate するものとする(SHALL)。

- Evidenceの一部から取得したAttribute(口座番号または参照番号、名前、生年月日など)の正確性を、Authoritativeまたは信頼できるSourceと比較することでValidateする。

- 自己申告のAttributeの正確性を、Authoritativeまたは信頼できるSourceと比較することでValidateする。

さらに Assurance を強めるため、CSP は、さまざまなSourceによってValidateされた Core Attributes を、全体的な一貫性があるかという観点で評価するものとする(SHALL)。

Identity Verification 要件

CSPは、以下のいずれか 1つ の要件に従って Applicant が Claimed IdentityとバインドできるかどうかをVerifyするものとする(SHALL)。

- Applicantの顔との物理的な比較、またはSUPERIORやSTRONG Evidenceに含まれる顔写真とApplicantの顔画像とのBiometrics比較、または

- AAL1 Authenticationまたは AAL1 および FAL1 Federation Protocolを介したデジタルアカウントとの関連性の実証、または

- Applicantが有効なEnrollmentコードを提示してきたことのVerification Sec.5.1.6

Proofing の通知要件

IAL1 での Identity Proofing が正常に完了すると、CSP は Sec. 5.1.7 で指定されているように、Applicantの有効なアドレスにProofing通知を送信するものとする(SHALL)。

Identity Assurance Level 2

IAL1 と同様に、IAL2の Identity Proofingでは、なりすまし攻撃やその他のIdentity Proofingのエラーを軽減しながら、アクセシビリティを最大化するために、Remote および対面でのIdentity Proofingプロセスの両方が認められる。CSPは、Remote でのIAL2 Identity Proofingを、完全に自動化されたプロセス、CSP オペレータが参加するプロセス、またはその 2 つの組み合わせにより、達成することができる。

自動化された攻撃の防御

CSP は、Identity Proofing プロセスに対する自動化された攻撃を防ぐための手段を実装するものとする(SHALL)。許容される手段には、ボットの検出、緩和、および管理ソリューション、行動分析、Web アプリケーションファイアウォール設定、およびトラフィック分析が含まれるが、これらに限定されない。

Evidence および Core Attributes の収集要件

Evidence 収集

Remote または対面での Identity Proofing の場合、CSP は Applicant から以下のいずれかを収集するものとする(SHALL)。

- SUPERIOR Evidence 1 つ、または

- STRONG Evidence 1 つ、およびFAIR Evidence 1 つ。

Attribute の収集

ValidateされたEvidenceが Identity Attribute の Source として好ましい。提示された Identity Evidence に、CSP が Core Attributes と考えるすべてのAttributeが含まれていなければ、CSP はApplicantが自己申告するAttributeを収集してもよい(MAY)。

Evidence および Core Attributes の Validation 要件

CSPは、以下のいずれか 1つ の要件に従って SUPERIOR と STRONG の Evidence の真贋を検証するものとする(SHALL)。

- 訓練を受けた担当者による目視検査

- 物理的なセキュリティ機能の Integrity (完全性) を確認する技術の利用、またはEvidenceが詐称されているか不適切に変更されているかを検出することができる技術の利用

- 存在する場合、デジタルセキュリティ機能の Integrity (完全性) を確認する。

CSPは、以下の方法ですべての Core Attributes を Validate するものとする(SHALL)。

- Evidenceの一部から取得したAttribute(口座番号または参照番号、名前、生年月日など)の正確性を、Authoritativeまたは信頼できるSourceと比較することでValidateする。

- 自己申告のAttributeの正確性を、Authoritativeまたは信頼できるSourceと比較することでValidateする。

さらに Assurance を強めるため、CSP は、さまざまなSourceによってValidateされた Core Attributes を、全体的な一貫性があるかという観点で評価するものとする(SHALL)。

Identity Verification 要件

Remote Identity Proofing

CSPは、以下のいずれか 1つ の要件に従って Applicant が Claimed IdentityとバインドできるかどうかをVerifyするものとする(SHALL)。

- 顔画像など収集したBiometrics特性と、SUPERIORやSTRONG Evidenceに含まれており、関連付けられているリファレンスのBiometricsとの比較、または

- AAL2 Authenticationまたは AAL2 および FAL2 Federation Protocolを介したデジタルアカウントとの関連性の実証

対面での Identity Proofing

CSPは、提示されたSUPERIOR または STRONG Evidenceに含まれる顔写真と、Applicantの顔画像の物理的またはBiometrics比較によって、Applicant が Claimed IdentityとバインドできるかどうかをVerifyするものとする(SHALL)。

Proofing の通知要件

IAL2 での Identity Proofing が正常に完了すると、CSP は Sec. 5.1.7 で指定されているように、ApplicantのValidateされたアドレスにProofing通知を送信するものとする(SHALL)。

Identity Assurance Level 3

IAL3 は、IAL2 で要求される手順にさらなる厳密さを加えたもので、Identity と RP をなりすまし、詐欺、 または他の著しく有害な損害から一層保護するための追加的かつ特定のプロセス(Biometrics情報の 比較、収集、保持の実施を含む)が対象となる。さらに、IAL3 における Identity Proofingは、対面で行われる(ただし Sec. 5.5.8に定義される Supervised Remote Identity Proofingを含む)。

自動化された攻撃の防御

CSP は、Identity Proofing プロセスに対する自動化された攻撃を防ぐための手段を実装するものとする(SHALL)。許容される手段には、ボットの検出、緩和、および管理ソリューション、行動分析、Web アプリケーションファイアウォール設定、およびトラフィック分析が含まれるが、これらに限定されない。

Evidence および Core Attributes の収集要件

Evidence 収集

CSP は以下のいずれかに従い、ApplicantからEvidenceを収集するものとする(SHALL)。

- SUPERIOR Evidence 2 つ、または

- SUPERIOR Evidence 1 つ、およびSTRONG Evidence 1 つ、または

- STRONG Evidence 2 つ、およびFAIR Evidence 1 つ

Attribute の収集

ValidateされたEvidenceが Identity Attribute の Source として好ましい。提示された Identity Evidence に、CSP が Core Attributes と考えるすべての Attribute が含まれていなければ、CSP はApplicant が自己申告する Attribute を収集してもよい(MAY)。

Validation 要件

Evidence Validation 要件

CSPは、暗号セキュリティ機能の Integrity (完全性) を確認し、何らかのDigital SignatureをValidateすることによって、SUPERIOR Evidence の真贋を検証するものとする(SHALL)。

CSPは、以下のいずれか 1つ の要件に従って STRONG の Evidence の真贋を検証するものとする(SHALL)。

- 訓練を受けた担当者による目視検査

- 物理的なセキュリティ機能の Integrity (完全性) を確認する技術の利用、またはEvidenceが詐称されているか不適切に変更されているかを検出することができる技術の利用

- 存在する場合、デジタルセキュリティ機能の Integrity (完全性) を確認する。これには、発行者のDigital SignatureのValidationが含まれる。

Core Attributes Validation 要件

CSPは、以下の 両方 の方法ですべての Core Attributes を Validate するものとする(SHALL)。

- Evidenceから、あるいは自己申告で取得したAttributeの正確性を、Authoritativeまたは信頼できるSourceと比較することでValidateする。

- 前述したような方法で、提示されたデジタルEvidenceの暗号機能をValidateする。

さらに Assurance を強めるため、CSP は、さまざまなSourceによってValidateされた Core Attributes を、全体的な一貫性があるかという観点で評価するものとする(SHALL)。

Identity Verification 要件

CSPは、以下のいずれか 1つ の要件に従って Applicant が Claimed IdentityとバインドできるかどうかをVerifyするものとする(SHALL)。

- 顔画像など収集したBiometrics特性と、提示されたSUPERIORやSTRONG Evidenceに含まれており、関連付けられているリファレンスのBiometricsとの比較、または

- 少なくとも AAL2 Authenticationまたは AAL2 および FAL2 Federation Protocolを介したデジタルアカウントとの関連性の実証

Proofing の通知要件

IAL3 での Identity Proofing が正常に完了すると、CSP は Sec. 5.1.7 で指定されているように、ApplicantのValidateされたアドレスにProofing通知を送信するものとする(SHALL)。

Biometricの収集

CSPは、非否認と再Proofingを目的として、Proofing時にBiometricサンプル(例:顔画像、指紋)を収集、記録するものとする(SHALL)

対面での Proofing 要件

IAL3 における対面でのProofingは、以下の 2 つの方法のうち 1つ の方法で実施されるものとする(SHALL)。

- Applicantと CSP オペレーターとの対面での対話、または

- Sec. 5.5.8 IAL3 Supervised Remote Identity Proofing の要件に基づき、オペレータ監視下でのApplicantとのRemote での対話

CSP がどちらの方法を採用するかにかかわらず、IAL3 での Identity Proofing には以下の要件が適用される。

- CSP は、Biometricsソース(例:指、顔)にnon-naturalな物質が存在するかどうかをオペレーターに確認させるものとする(SHALL)。

- CSP は、BiometricがApplicantから収集されたものであり、別の対象から取得したものではないことを保証する方法で、Biometricsを収集するものとする(SHALL)。

IAL3 Supervised Remote Identity Proofing 要件

IAL3 Supervised Remote Identity Proofing は、Applicantとの直接の対話に匹敵するレベルの信頼性とセキュリティを達成することを意図している。

以下の要件は、すべての IAL3 Supervised Remote Identity Proofing Session に適用される。

- CSP は、Identity Proofing Session 全体を監視し、Applicantが Identity Proofing Session 全体にわたって継続的に存在していることを確認するものとする(SHALL)。たとえば、Applicantの高解像度ビデオ伝送を継続的に実施する方法が挙げられる。

- CSP は、Identity Proofing Session の全期間中、Applicantと一緒に生身のオペレータをRemote から参加させるものとする(SHALL)。

- CSP は、Identity Proofing中にApplicantが取ったすべての行動が、Remote のオペレータにはっきりと見えるようにすることを要求するものとする(SHALL)。

- CSP は、EvidenceのすべてのデジタルVerification(例:チップまたは無線技術を介したもの)が、統合されたスキャナおよびセンサ(例:組み込み指紋リーダ)によって実行されることを要求するものとする(SHALL)。

- CSP は、オペレーターが、潜在的な不正行為を検出し、Supervised Remote Proofing Session を適切に実行するためのトレーニング・プログラムの受講を必須とする(SHALL)。

- CSP は、配置される環境に適した物理的な改ざん検出および耐タンパ機能を採用するものとする(SHALL)。例えば、制限エリアまたは信頼できる個人によって監視されている場所にあるキオスクは、ショッピングモールのコンコースなどの半公共エリアにあるものよりも改ざん検出の必要性が低い。

- CSP は、すべての通信が、Mutually Authenticated Protected Channelで行われることを保証するものとする(SHALL)。

Summary of Requirements

表 1 は、各Identity Assurance Levelの要件のサマリーである:

| 要件 | IAL1 | IAL2 | IAL3 |

|---|---|---|---|

| Presense | Remote または 対面 | Remote または 対面 | 対面 または Supervised Remote Identity Proofing |

| Resolution | Resolutionするのに必要な最低限のAttribute | IAL1と同様 | IAL1と同様 |

| Evidence | 1 つの SUPERIOR、または 1 つの STRONG と 1 つの FAIR | 1 つの SUPERIOR、または 1 つの STRONG と 1 つの FAIR | 2 つの SUPERIOR、または 1 つの SUPERIOR と 1 つの STRONG、または 2 つの STRONG と 1 つの FAIR |

| Validation | Evidenceは真贋性、正確性, 最新性の観点でValidateされる。すべての Core Attributes はAuthoritativeまたは信頼できるsourceによってValidateされる。 | IAL1と同様 | IAL1と同様 |

| Verification | Enrollmentコードの提示、またはAAL1かFAL1でのまたはデジタルアカウントへの Access の実証 | Biometrics比較、またはAAL2かFAL2でのデジタルアカウントへの Access ess の実証 | Biometrics比較、またはAAL2かFAL2でのデジタルアカウントへの Access の実証 |

| Biometric Collection | オプション | オプション | 必須 |

-

プライバシーリスク評価の詳細については、NIST プライバシーフレームワークを参照: エンタープライズリスクマネジメントを通じてプライバシーを改善するためのツール https://nvlpubs.nist.gov/nistpubs/CSWP/NIST.CSWP.01162020.pdf ↩

Subscriber Accounts

This section is normative.

Subscriber Accounts

オンラインサービスへの 1 回限りの Access を提供する目的の Identity Proofing、または Applicant がアカウントへの Enrollment を拒否した場合を除き、CSP は Applicant を自身の Identity サービスの Subscriber として Enroll し、 Applicant の Identity Proofing の成功後にその Subscriber 用の固有の Subscriber Account を確立するものとする(SHALL)。

CSP は、各 Subscriber Account に一意の識別子を割り当てるものとする(SHALL)。

少なくとも、CSP は各 Subscriber Account に以下の情報を含めるものとする。(SHALL)。

- Subscriberのために確立された一意の識別子。

- Sec. 5.1.1 に従って Subscriber のために完了した Identity Proofing ステップの記録

- Subscriber の Identity Proofing が無事に達成された際の最大 IAL

- Subscriber Account に保持されている個人情報または機微情報の処理、保持、または開示に対して提供された Subscriber の同意。

- Subscriber Account に現在バインドされているすべてのAuthenticator。それが Enrollment時に登録されたか、Enrollment後に登録されたかに関わらない。

- RP への Access をサポートするために、Identity Proofing プロセス中またはその後のトランザクションでValidateされたすべてのAttribute。

CSP は、各 Subscriber の Identity Proofing プロセス中に収集された、またはその後更新された、以下を含む情報を Subscriber Account に記録するものとする:

- Validate された Identity Evidence

- Validate された Attribute情報

- CSP の Identity サービスへの Enrollment のために収集された Attribute 情報(Identity Proofing の目的では Validate されていない)

CSP は、Sec. 5.1.2 に従って、Subscriber Account に保持されるあらゆる個人情報の処理、保持、または開示についてプライバシーリスク評価を実施するものとする(SHALL)。

Subscriber Account Access

PII を含むアカウントを Multi-Factor Authentication (MFA) で保護するという要件を満たすために、CSP は、Subscriber Account に登録されたAuthenticatorを使用して、AAL2 または AAL3 Authenticationプロセスにより Subscriber Accountの 情報に Access する方法を提供するものとする(SHALL)。

CSP は、Subscriber が Subscriber Account に含まれる個人情報を変更または更新するための機能を提供するものとする(SHALL)。

Subscriber Account Lifecycle

Subscriber Account Activity

CSP は、以下で説明するように、Enrollment 時からアカウント閉鎖時まで、CSP Identity システム内のアクティブな各 Subscriber について一意の Subscriber Account を設け、維持するものとする(SHALL)。 アカウントが閉鎖されるまで、CSP は、Subscriber Account、アカウントに含まれる情報、および 登録された Authenticator の使用を提供するものとする(SHALL)。

Subscriber Account Termination

CSP は、以下のいずれかが発生した場合、Subscriber Account を終了させ、その使用を中止するものとする(SHALL)。

- Subscriber が CSP の Subscriber Account の終了を選択した場合

- CSP が、CSP の定める任意の期限付き通知期間および要件に従って、Subscriber Account が侵害されたと判断した場合

- CSP が、CSP の定める任意の期限付き通知期間および要件に従って、Subscriber が CSP Identity サービスへの参加に関するポリシーまたは規則に違反したと判断した場合

- CSP が、CSP の定める任意の期限付き通知期間および要件に従って、Subscriber Account が非アクティブであることを、CSP の定めるポリシーまたは規則に従って判断した場合

- CSP が、Identity システムおよびサービスの運用を停止する場合

CSP は、アカウント終了後に、Subscriber Account の記録から個人情報または機微情報を、記録保持と廃棄の要件に従ってすべて削除するものとする(SHALL)

Threats and Security Considerations

This section is informative.

効果的にIdentity Proofingプロセスを保護するには、特定のApplicantとのTransaction全体を通じてセキュリティコントロールとプロセスを重ね合わせていくことが必要である。これを達成するためには、脅威がどこでどのように発生し、Enrollmentを危殆化するかを理解する必要がある。Identity Proofingプロセスに対する脅威には、3 つの一般的なカテゴリがある:

-

なりすまし: Attacker が他の正当な個人を騙る試み(例:Identity 盗難)

-

虚偽・詐称表現: Attacker が虚偽のIdentityを作り出す、あるいはIdentityについての虚偽のClaimを行う可能性(例: 合成 Identity 詐称)

-

インフラストラクチャ: Attacker がインフラストラクチャ、データ、ソフトウェア、あるいは CSP による Identity Proofing プロセスを支える人たちを危殆化させる可能性

このセクションでは、なりすましと虚偽・詐称表現の脅威を中心に説明する。インフラストラクチャの脅威は、従来のコンピュータセキュリティコントロール(例:侵入防御、記録保持、独立監査)によって考慮されており、このドキュメントの範囲外であるためである。セキュリティ対策の詳細については、[[SP800-53] Recommended Security and Privacy Controls for Federal Information Systems and Organizations を参照すること。

表 2 Enrollment と Identity Proofing の脅威

| Attack/Threat | Description | Example |

|---|---|---|

| 自動化された Enrollment 試行 | Attacker は、スクリプトや自動化プロセスを活用して大量のEnrollmentを急速に発生させる。 | 盗難したデータを利用して、ボットが給付金の申請を行う。 |

| Evidence 改ざん | Attacker は Identity を Claim するために Evidence を作成・変更する。 | 偽造運転免許証をEvidenceとして利用する。 |

| 合成 Identity 詐称 | Attacker は 実際の人物に結び付けられていない Evidence を捏造する。 | クレジットファイルを作成するたえに偽名でクレジットカードを利用できるようにする。 |

| Identity 不正利用(Identity 盗難) | Attacker は他の個人の Identity や、Identity Evidenceを利用する。 | 盗難されたパスポートを利用する。 |

| Social Engineering | Attacker は正当なApplicantに対し、Identity Evidenceの提供を求めたり、騙してIdentity Proofingプロセスの完了を促す。 | Attacker が将来の雇用主を装って、個人の Identity Evidence を提出させる。 |

| 虚偽 Claim | Attacker は、正当な Identity に虚偽の Attribute や情報を関連付ける。 | 個人が居住していない州に対して便益を Claim する。 |

脅威の緩和戦略

Enrollment および Identity Proofing プロセスに対する脅威を 表 2にまとめている。上記で特定された脅威の緩和を支援する関連メカニズムは、表 3 にまとめられている。これらの緩和策は包括的なものではなく、各Identity Assurance Levelにおいてより徹底的に詳細化され、[SP800-63] 5 章に詳述されているリスク評価プロセスに基づいて適用されている緩和策のサマリーと認識すべきである。

| Threat/Attack | 緩和戦略 | Normative Reference(s) |

|---|---|---|

| 自動化された Enrollment 試行 | CSP はウェブ・アプリケーション・ファイアウォール(WAF)制御やボット検出技術を実装する。CSP は、Out-of-band でのエンゲージメント(例: Enrollmentコード)を実装する。Applicant が真に存在するかどうかを判断するために、Biometrics Verifications および生存性検出メカニズムを実装する。トラフィックおよびネットワーク分析機能を実装し、兆候や悪意のあるトラフィックを特定する。 | 5.3.1, 5.4.1, 5.5.1 |

| Evidence 改ざん | CSP は Core Attributes を Authoritative または信頼できる source で Validate する。CSP は、提出された Evidence の物理的セキュリティ機能あるいはデジタルセキュリティ機能を確認する。 | 4.3, 5.3.2, 5.3.3, 5.4.2, 5.4.3, 5.5.2, 5.5.3 |

| 合成 Identity 詐称 | CSP は、Proofing プロセスをサポートする、複数の Identity Evidence を収集する。CSP は Core Attributes を Authoritative または信頼できる source で Validate する。 CSP は、Authoritative または信頼できる source から提供され、Validate済みの Identity EvidenceまたはBiometricsデータと、Applicant のBiometricsを比較することで、その Identity をVerify する。 | 4.3, 4.3, 5.3.2, 5.3.3, 5.3.4, 5.4.2, 5.4.3, 5.4.4, 5.5.2, 5.5.3, 5.5.4 |

| Identity 不正利用(Identity 盗難) | CSP は、Authoritative または信頼できる source から提供され、Validate済みの Identity EvidenceまたはBiometricsデータと、Applicant のBiometricsを比較することで、その Identity を Verifyする。CSP は、Identity Evidence が付帯する個人が本当に存在していることを確認するために、Presentation Attack Detection の手法を実装する。CSP は、Out-of-bandでのエンゲージメント(Enrollment コードなど)およびProofing通知を実装する。CSP は、重要統計情報リポジトリ(デスマスターファイルなど)の確認を実施する。CSPは、詐欺、Transaction、および行動の分析機能を実装して、潜在的に悪意のある口座開設の指標を特定する。 | 5.1.1, 5.3.4, 5.4.4, 5.5.4 |

| Social Engineering | CSP は、強要や経済的困窮の兆候を識別するために、Trusted Refereeのトレーニングを実施する。CSP は、Validate済みのアドレスにOut-of-bandでのエンゲージメントとProofingに通知を提供する。CSP は、一般的な脅威と計画に関する情報およびコミュニケーションをエンド・ユーザーに提供する。 | 5.1.6, 5.1.7, 5.1.9 |

| 虚偽 Claim | CSP はトラフィックに地理的な制限を実装する。CSP は、 Core Attributes および RP が要求するビジネスAttributeを、Authoritative Source または信頼できる Source で Validate する。 | 5.1.1, 5.3.2, 5.3.3, 5.4.2, 5.4.3, 5.5.2, 5.5.3 |

隣接するプログラムとのコラボレーション

Identity Proofingサービスは、通常、重要なビジネスやサービス機能のフロントドアとして機能する。したがって、これらのサービスは他と関わりを持たない形で運用されるべきではない。Identity Proofingおよび CSP 機能をサイバーセキュリティチーム、脅威インテリジェンス チーム、およびプログラムインテグリティチームと緊密に連携させることにより、Identity Proofing機能を常に改善しながらビジネス機能をより完全に保護することが可能になる。たとえば、プログラム・インテグリティ・チームが収集した支払詐欺データは、漏洩したSubscriberアカウントおよびIdentity Proofing実装の潜在的弱点の指標を提供することができる。同様に、脅威インテリジェンスチームは、Identity Proofingプロセスに影響を与える可能性のある新しい戦術、技術、および手順に関する指標を受け取ることもあるだろう。CSP および RP は、重要なセキュリティおよび詐欺に関するステークホルダー間での情報交換のための一貫したメカニズムを確立するよう努力すべきである。CSP が外部の場合、これは複雑かもしれないが、契約上および法律上の仕組みで考慮されるべきである。収集、送信、または共有されるすべてのデータは最小化され、詳細なプライバシー及び法的評価の対象となるべきである。

プライバシーの考慮事項

This section is informative.

これらのプライバシーの考慮事項は Sec. 5.1.2で規定された要件を実装する際に、追加情報を提供する。

収集とデータ最小化

ガイドラインは、適切な Identity Resolution、Validation および Verification のための利用可能な最善の方法に基づいて、Claim された Identity の存在を Validate し、Claim された Identity を Applicant と関連付けるために必要な PII のみを収集することを認めている。不必要な PII を収集すると、Identity Proofing サービスに使用されない情報がなぜ収集されるのかについて混乱が生じる恐れがある。これは侵襲性または行き過ぎた懸念につながり、Applicant からの信頼を失う可能性がある。さらに、PII の保持は許可されていない Access または使用に対して脆弱になる可能性がある。データの最小化により、許可されていない Access または使用の恐れがある PII の量を減らし、Identity Proofing プロセスに対する信頼を高めることができる。

Social Security Numbers

これらのガイドラインは、Identity Resolution で使用するための Attribute として CSP が SSN を収集することを認めている。しかし、SSN への過度の依存は誤用を助長し、Applicant を Identity 盗難 などによる危害のリスクにさらす可能性がある。それでも、SSN は CSP、特に Applicant を機関記録に関連付けるために SSN を使用する連邦機関にとって、Identity Resolution を円滑にする場合がある。本書は、Attribute としての SSN の役割を認識しており、その使用について適切な許容を行う。SSN の知識は Identity Evidence として機能するのに十分ではない。

可能な場合、CSP および機関は、Identity Proofingプロセス中の SSN の拡散および露呈を制限するメカニズムを検討する必要がある。これは、Attribute の Validation プロセス中に、SSN が第三者のプロバイダに伝達される場合に特に適切である。可能な限り、プライバシー保護技術およびテクノロジーを適用して、個人の SSN が第三者システムで露呈、保存、または維持されるリスクを軽減する必要がある。この例としては、第三者によって不必要に送信および格納されることを要しない SSN の Validity を確認するための Attribute 要求(たとえば、Validator からの、はい/いいえの回答)の使用が考えられる。Identity Proofing プロセスのすべての Attribute と同様に、処理される各 Attribute の価値とリスクは、プライバシーリスク評価および連邦機関の場合は PIA および SORN の対象となる。SSN は、申請の Assurance、およびリスクレベルに関連する解決をサポートする目的で必要な場合にだけ収集されるべきである。

通知と同意

ガイドラインは、CSP が収集時に、Identity Proofing に必要な Attribute の記録を収集し維持する目的、Attribute が Identity Proofing トランザクションを完了するために任意であるか必須であるかどうか、および Attribute を提供しない場合の結果について Applicant に明示的に通知することを要求している。

効果的な通知は、ユーザーエクスペリエンス設計基準と研究、および収集から生じる可能性のあるプライバシーリスクの評価を考慮に入れている。Applicant が Attribute が収集される理由を理解していると誤った推論をすること、収集された情報が他のデータソースと組み合わされる可能性があることなど、さまざまな要素を考慮すべきである。効果的な通知は、Applicant が読んだり理解したりする可能性の低い、複雑で法律的なプライバシーポリシーや一般利用規約へと導くポインタだけでは決してない。

利用制限

このガイドラインは、CSP に対して、Identity Proofing、Authentiation、Authorization、または Attribute Assertion、関連する詐欺の軽減、あるいは法律または法的プロセスを遵守する以外の目的で Attribute を処理 (Processing) することから生じ得るプライバシーリスクに見合った、Predictability(PII および情報システムによるその処理 (Processing) について、個人、所有者、および運用者による信頼性の高い推測を可能にすること)およびManageability(PII の変更、削除、選択的開示など、粒度の細かい管理のための機能を提供すること)の目標を維持する手段を用いることを求めている [NISTIR8062].。

CSP は、Subscriber に 非 Identity サービスを提供することを含め、Attribute を処理 (Processing) することのために様々なビジネス目的を持っているかもしれない。しかし、Subject に開示される目的以外のために Attribute を処理 (Processing) することは、さらなるプライバシーリスクを生じさせる可能性がある。CSP は、追加的な処理 (Processing) から生じるプライバシーリスクに見合った適切な手段を決定することができる。たとえば、適用される法律、規制、またはポリシーがない場合、Subscriber が要求する非 Identity サービスを提供するために Attribute を処理 (Processing) する際に同意を得る必要はない場合があるが、通知によって Subscriber が処理 (Processing) について信頼性の高い仮定(Predictability)を維持することは可能であろう。その他の Attribute の処理 (Processing) には、同意を得ること、または特定の Attribute の使用または開示について Subscriber がよりコントロールできるようにすること(Manageability)を必要とする、異なるプライバシーリスクが伴う場合がある。Subscriber の同意は意味がある必要がある。したがって、CSP が同意手段を使用する場合、追加的な使用に対する Subscriber の承諾を Identity サービス提供の条件とすることはできない。

提案された処理 (Processing) が認められている処理 (Processing) の範囲外であるかどうか、または適切なプライバシーリスク緩和策について疑問がある場合は、SAOP に相談する。

再掲

ガイドラインは、CSP が Identity Proofing から生じる Applicant の苦情または問題を救済するための効果的なメカニズムを提供し、加えてメカニズムは Applicant にとって見つけやすい、 Access しやすいようにすることを要求してい る。

Privacy Act は、記録システムを維持する連邦政府 CSP に対し、Applicant が記録に Access し、誤っている場合は修正できるようにする手順に従うことを求めている。Privacy Actのいずれのステートメントにも、該当する SORN(s) (Sec. 5.1.2参照)への参照を含める必要があり、これには Access または修正の要求を行う方法に関する指示が Applicant に提示される。連邦政府以外の CSP は、第三者が情報源である場合の連絡先情報を含め、同等の手順を用意すべきである。

CSP は、Applicant がオンラインで Identity Proofing および Enrollment プロセスを完了できない場合、プロセスを完了するための代替手法(例:顧客サービスセンターでの対面)の利用可能性を Applicant に明示する必要がある。

注:Identity Proofing プロセスが成功しなかった場合、CSP は問題に対処するための手順を Applicant に通知する必要があるが、Enrollment が失敗した理由の詳細を Applicant に通知すべきではない(たとえば、「あなたの SSN は当社が記録しているものと一致しませんでした」と Applicant に通知しない)。それをしてしまうと、不正な Applicant が PII の正確性についてさらに知識を得ることができる。

プライバシーリスク評価

本ガイドラインでは、CSP がプライバシーリスク評価を実施することを求めている。プライバシーリスク評価の実施において、CSP は以下を考慮する必要がある。

- CSP が取る行動(追加の Verification ステップや記録の保持など)が、情報への侵襲や許可されていない Access など、Applicant にとっての問題を生じさせる可能性;および

- 問題が発生した場合の影響。CSP は、リスクの受容、リスクの軽減、およびリスクの共有を含め、特定されたプライバシーリスクに対して取るあらゆる対応を正当化できるようにすべきである。Applicant の同意の使用は、リスク共有の一つの形式と見なされるべきであり、したがって Applicant が共有リスクを評価・受容する能力を有すると合理的に予想される場合にのみ使用すべきである。

政府機関特有のプライバシーコンプライアンス

このガイドラインは、連邦政府 CSP の特定のコンプライアンス義務をカバーしている。Digital Authentication システム開発の初期段階で機関の SAOP を関与させ、プライバシーリスクを評価および軽減し、Ientity Proofing を実施するための PII 収集が 1974 年 Privacy Act[PrivacyAct] や 2002 年の E-Government Act [E-Gov] がプライバシー影響評価実施を求めるきっかけになるかどうか、準拠要件について機関に助言することが重要である。たとえば、Identity Proofing に関して、Identity Proofing を行うのに必要な PII または他の Attribute の収集および保守のために、Privacy Act の要件がトリガされ、新規または既存の Privacy Act の記録システムによるカバーが必要になると思われる。

SAOP は同様に、PIA が必要かどうかを判断する際に機関を支援することができる。 これらの考慮事項は、Identity Proofing だけのために Privacy Act SORN または PIA を行う要件として読よみとるべきではない。多くの場合、Digital Identity ライフサイクル全体を包含する PIA および SORN を起草する、あるいは機関がオンライン Access を確立しているプログラムまたは便益について議論する、より大きなプログラム的 PIA の一部として Identity Proofing プロセスを含めることが最も理にかなっている。

Digital Identity ライフサイクルには多くの構成要素があるため、SAOP が個々の構成要素について認識し理解することが重要である。たとえば、データ使用合意、コンピュータ・マッチング合意などの Proofing サービスを提供または使用する機関には、他のプライバシー成果物が適用される場合がある。SAOP は、どのような追加要件が適用されるかを判断する上で、機関を支援することができる。さらに、Digital Authentication の個々の構成要素を十分に理解することで、SAOP は、コンプライアンスプロセスまたは他の手段で、プライバシーリスクを徹底的に評価し、軽減することができる。

Usability 考慮事項

This section is informative.

備考: 本セクションでは、ユーザーは Applicant または Subscriber のことを意味する。

このセクションは、Enrollment および Identity Proofing に関連する Usability の考慮事項に対する実装者の意識を高めることを目的としている(典型的な Authenticator の使用および断続的なイベントに対する Usability の考慮事項については、[SP800-63B])の Sec. 10を参照。

[ISO/IEC9241-11]] (sec11_references.md#ref-ISO9241) では、 Usability を「システム、製品、またはサービスが、特定のユーザーによって、特定の使用状況において、効果、効率、満足を伴って特定の目標を達成できる度合い」と定義している。この定義では、効果、効率、満足を達成するために必要な要素として、ユーザー、目標、使用状況に着目している。 Usability の実現には、これらのキーとなる要素を考慮する全体的なアプローチが必要である。

Enrollment および Identity Proofing における Usability の包括的な目標は、ユーザーの負担(例:時間、フラストレーション) および Enrollment の摩擦(例:完了すべきステップの数、追跡すべき情報の量)を最小限に抑えることにより、ユーザーにとって円滑かつポジティブなEnrollmentプロセスを促進することである。この目標を達成するために、組織はまずユーザーのことをよく知らなければならない。

Enrollment および Identity Proofing のプロセスは、ユーザーと特定の CSP およびユーザーが Access するオンラインサービスとやりとりする前準備である。ネガティブな第一印象は、その後のやりとりに対するユーザーの認識に影響するため、組織はプロセスを通じてポジティブなユーザーエクスペリエンスを促進する必要がある。

Usability は、断片的な方法で達成できない。Enrollment および Identity Proofing のプロセスに関する Usability 評価を実施することは非常に重要である。代表的なユーザー、現実的なゴールやタスク、および適切な使用状況で Usability 評価を実施することが重要である。Enrollment および Identity Proofing プロセスは、ユーザーが正しいことを行うのは簡単で、間違ったことを行うのは困難であり、間違ったことが起こったときに回復するのが簡単であるように設計および実装されるべきである。

ユーザーの視点から見ると、Enrollment および Identity Proofing の 3 つの主要なステップは、Enrollment 前の準備、 Enrollment および Proofing の Session 、および Enrollment 後のアクションである。これらのステップは 1 回の Session で行われることもあれば、各 Session の間にかなりの時間(例えば、数日または数週間)が経過することもありうる。

一般的な Usability と各ステップ固有の Usability の考慮事項については、以下のサブセクションで説明する。

ガイドラインおよび考慮事項は、ユーザーの視点から記述されている。

アクセシビリティは Usability と異なるため、このドキュメントの対象外である。[Section508]](/800-63-4/sp800-63a/references/#ref-Section508)は、情報技術におけるバリアーを取り除き、連邦機関が電子および情報技術の公共コンテンツを障害者が利用できるようにするために制定されたものである。アクセシビリティの指針としては、Section 508 の法律と規格を参照すること。

Enrollment および Identity Proofing における一般的なユーザー考慮事項

このサブセクションでは、Enrollment プロセスのすべてのステップに適用される Usability に関する考慮事項を提供する。各ステップに固有の Usability に関する考慮事項は、Sec. 9.2 から Sec. 9.4 で詳細化されている。

-

Enrollment に必要なプロセスをできるだけ明確かつ容易にし、ユーザーの不満を解消する。

-

技術的な支援を受ける方法と場所を明確に伝える。例えば、オンライン・セルフサービス機能へのリンク、チャット Session 、ヘルプデスクサポートの電話番号など、役に立つ情報を提供する。理想的には、外部からの干渉なしに、ユーザーが自分で Enrollment の準備の質問に答えられる十分な情報が提供されてるべきである。

-

誰がなぜデータを収集するのかを明確に説明すること。また、データがどのような経路をたどるのか、特にデータがどこに保存されるのかを示すこと。

- 提示されたすべての情報が利用可能であることを確認する。

- すべてのユーザー向け資料(例:データ収集の通知や記入フォーム)について、優れた情報デザインのプラクティスに従うこと。

- 資料は平易な言葉で書き、専門用語は避けること。適切な場合は、対象者の識字レベルに合わせて言語を調整すること。能動態かつ会話調を利用すること、理論的に主要なポイントを並べること、混乱を避けるため同義語ではなく同じ単語を一貫して使用すること、読みやすくするために必要に応じて箇条書き、数字、書式を使用すること。

- フォントのスタイル、サイズ、色、周囲の背景とのコントラストなど、テキストの読みやすさを考慮すること。最もコントラストが高いのは白地に黒である。ユーザーの視力はそれぞれ異なるため、テキストの読みやすさは重要である。読みにくいテキストは、ユーザーの理解誤りや入力ミスの原因となる(例:記入フォームの記入時)。電子資料には Sans Serif 体のフォントを、紙資料には Serif 体のフォントを使用ること。可能な限り、混同しやすい文字(例えば、文字「O」と数字「0」)を明確に区別できないフォントは避けること。これは、特に Enrollment コードにおいて重要である。文字サイズは12ポイント以上とし、ディスプレイのサイズに合うようにする。

- 各ステップについて、代表的なユーザーによる Usability 評価を実施すること。 Usability 評価では、現実的なゴールやタスク、適切な使用状況を設定すること。

Enrollment 前準備

このセクションでは、ユーザーが、難しく苛立たしい Enrollment Session を回避できるように、Enrollment 前の十分な準備を促進する効果的なアプローチについて記載する。ユーザーが Enrollment Session に対して可能な限り準備できるようにすることは、Enrollment および Identity Proofing プロセスの全体的な成功と Usability にとって重要である。

このような準備のためには、ユーザーが必要な情報(例:必要な文書など)を使いやすい形式で適切なタイミングで受け取ることが不可欠である。これには、どのような Identity Evidence が必要とされるかをユーザに正確に認識させることが含まれる。ユーザは IAL について何も知る必要はなく、要求される Identity Evidence が「FIAR」、「STRONG」、 「SUPERIOR」のいずれと類されるかどうかも知る必要はないが、組織は特定のシステムへの Access にどの IAL が要求されるかを知る必要がある。

Enrollment プロセスを進めるかどうか、および Session に何が必要かについて、ユーザーが十分な情報を得た上で判断できるようにするため、ユーザーに以下の情報を提供する:

- 各ステップで何を期待するかなど、プロセス全体に関する情報。

- ユーザーの計画の参考となるように、予想される時間枠を明確に説明する。

-

なぜ意味があることなのかを理解できるように、ユーザーに対して Identity Proofing の必要性および利点を説明する。

-

金額、許容可能な支払い方法、および Enrollment 費用があるかどうかについての情報。許容可能な支払方法の種類を増やすことで、ユーザーは自分の好きな支払方法を選択することができる。

- ユーザーの Enrollment Session が対面式か Remote チャネルでの対面式か、またユーザーが選択できるかどうかについての情報。Session の許可されたオプションに関連する情報のみを提供する。

- 対面式または Remote チャネルでの対面式の Session に必要な、場所に関する情報について、ユーザーが希望する場所を選択できるかどうか、必要なロジスティック情報を提供する。紛失や盗難の危険性が増すため、ユーザーは Identity Proofing を特定の公共の場所(銀行とスーパーマーケットの違い) に持参することを嫌がる場合があることに注意すること。

- Remote Session の技術要件(例:インターネット Access の要件)に関する情報。

- 待ち時間を最小限にするために、対面または Remote チャネルでの対面 Identity Proofing Session の予約を設定するオプションがあること。立ち寄りが許可されている場合、予約なしでは待ち時間が長くなる可能性があることをユーザーに明確にする。

- Enrollment Session の予約、リマインダー、および既存の予約の再スケジュール方法について、明確な指示を提供する。

- 予約のリマインダーを提供し、ユーザーが希望する予約のリマインダー形式(郵便、ボイスメール、電子メール、テキストメッセージなど)を指定できるようにする。ユーザーは、日付、時間、場所、および必要な Identity Evidence の説明などの情報を必要とする。

- 許容される、要求される Identity EvidenceおよびAttribute、それぞれの部分が任意か必須か、および Identity Evidence の完全なセットを提供しない場合の結果に関する情報。ユーザーは、Identity Evidenceの一部に固有の要件(例えば出生証明書のエンボス印)など、Identity Evidenceの具体的な組み合わせを知る必要がある。これは、必要なIdentity Evidenceの調達が困難になる可能性があるため、特に重要である。

- 可能な場合は、必要な Identity Evidence の入手を容易にするためのツールを実装する。

- 未成年者や特殊なニーズを持つ人々に対する特別な要件について、ユーザーに通知する。たとえば、Applicant Reference および/または Trusted Referee のプロセスが利用可能かどうか、 およびそれらのプロセスを使用するために必要な情報をユーザーに提供する(Sec. 5.1.9 を参照)。

- フォームが必要な場合は:

- Enrollment Session の事前、またはその際に記入可能なフォームを提供する。プリンターへの Access をユーザーに要求しない。

- フォームが長いと、ユーザーは苛だちやすく、ミスを起こしやすいため、ユーザーがフォームに入力しなければならない情報量を最小限に抑える。可能であれば、フォームにあらかじめ情報を入力する。

Enrollment and Proofing Session

Enrollment Session に特有の Usability の考慮事項は以下を含む:

- Identity Proofing Session の開始時に、ユーザーに手続きをリマインドする。Enrollment 前準備の段階で説明した手順を覚えていることを期待してはいけない。Enrollment Session がEnrollment 前準備の直後に行われない場合は、Proofing と Enrollment のステップの完了に要する標準的な時間をユーザーに明確に思い出させることが特に重要である。

- 対面、または Remote チャネルを介した対面のための予約変更のオプションを提供する。

- Enrollment Session を進めるために必要な Identity Evidence (Enrollment コードを含む) をユーザーが所持していることを確認するために、許容されており、かつ必須の Identity Evidence を記載したチェックリストを提供する(該当する場合)。ユーザーが完全な Identity Evidence 一式を持っていない場合、Identity Proofing Session を部分的に完了できるかどうかに関して通知する必要がある。

- どの情報が破棄されるか、どの情報が将来のフォローアップ Session のために保持されるか、将来の Session を完了するためにどのような Identity Evidence を持参する必要があるかについて、ユーザーに通知する。理想的には、ユーザーが Identity Proofing Session を部分的に完了したいかどうかを選択できる。

- 過去の Identity Verification の体験がユーザーの期待値を左右することがあるものとして、Enrollment Session の結果に関するユーザーの期待値を設定すること(例:対面で運転免許証を受け取る、パスポートを郵便で受け取る)。

-

Enrollment Session が無事に終了した際に、ユーザーがすぐに Authenticator を受領できるのか、対面で受領するために予約を取る必要があるのか、郵便で受け取れるのか、いつ受け取れるかを明確に示す。

-

Enrollment Session を通じて、どのようなデータが CSP によって保持されるかなど、Identity Proofing の際にユーザーに明示的な通知を行う必要がある(通知に関する詳細な要件については、Sec. 5.1 と Sec. 8 を参照)。4.2 要件 (5) に従って、CSP が Identity Proofing、Authentication、Authorization、または Attribute Assertion 以外の目的で、追加の Attribute またはその Attribute の使用についてユーザーから同意を求める場合、追加の Attribute またはその使用を要求することをユーザーは希望しない、あるいはそれがユーザーを不快に感じさせる可能性があることを CSP は認識すること。ユーザーが追加の収集または使用に利点を感じず、余計なリスクであると受け止める場合、同意の提供やプロセスの継続を嫌がったりためらったりするかもしれない。利用者に対して、追加要件について明示的に通知すること。

- Enrollment コードが発行された場合:

- 先立って、Enrollment コードを受け取ること、それを期待する時期、コードの有効期間、およびそれらの配達方法(例:物理的な所在地への郵便、SMS、固定電話、電子メール、または郵便の送り先住所)を事前にユーザーに通知すること。

- Enrollment コードをユーザーに配布する際には、コードの使用方法、コードの有効期限を記載すること。Sec. 5.1.6 で規定されているように、有効期間が短いため、特に重要である。

- QR コードのような機械読み取り可能な光学ラベルを発行する場合 (Sec. 5.1.6 参照)、QR コード読み取り機能を得るための情報をユーザーに提供すること (例: 使用可能な QR コードアプリケーション)。

- Enrollment コードの有効期限が切れたり、利用前に紛失した場合は、再度 Enrollment 手続きが必要であることを利用者に伝えること。

- すべてのユーザーが公平に技術に Access し利用できるわけではないことを踏まえ、ユーザーに代替手段を提供すること。例えば、このアプローチの実現に求められる技術をユーザーが有していない可能性がある、ということを想定するということである。

- Enrollment Session の終了時に:

- Enrollment が成功した場合、ユーザーに対して、Enrollment の成功に関する確認と次のステップに関する情報(例:いつどこで Authenticator を受け取るか、いつ郵送されるか)を伝える。

- ユーザーが完全な Identity Evidence 一式を持っていない、ユーザーが手続きの停止を選択した、または Session のタイムアウトが発生したことにより、Enrollment が部分的に完了した場合、ユーザーに次のことを連絡する:

- どのような情報が破棄されるのか。

- 今後のフォローアップ Session のために保持される情報がある場合は、その内容。

- 情報が保持される期間。

- 将来の Session に持参する必要のある Identity Evidence について。

- Enrollment が失敗した場合、代替の Enrollment Session タイプについて明確な指示をユーザーに提供する。例えば、Remote での Proofing を完了できないユーザーに対して対面での Proofing を提供するといったことである。

-

Enrollment Session の中でユーザーが Authenticator を受け取る場合、Authenticator の使用および保守に関する情報を提供する。例えば、情報としては、使用方法(特に、初回使用または初期化について異なる要件がある場合)、Authenticator の有効期限に関する情報、Authenticator の保護方法、Authenticator の紛失または盗難時の対処方法などを含めることができる。

- 対面および遠隔での Identity Proofing 双方について、追加の Usability の考慮事項が適用される:

- Enrollment Session の開始時に、オペレータまたは係員はその役割をユーザーに説明する必要がある (例:オペレータまたは係員が Enrollment Session を通じてユーザーを案内するか、静かに見守り必要な場合のみ対話するか)。

- Enrollment Session の開始時に、ユーザーに対して、Enrollment 中に離席してはならないこと、Enrollment 中の行動が見えるようにすることを、伝える。

- Enrollment Session を通じてBiometricsを収集する場合は、収集プロセスを完了するための明確な指示をユーザーに提供する。この指示は、プロセスの直前に与えるのが最適である。生身のオペレーターからの口頭で指示、修正フィードバックを行うのが最も効果的です(例:Biometricセンサーがどこにあるか、いつ開始するか、センサーとどのように対話するか、Biometricsの収集がいつ完了するかをユーザーに指示する)。

- Remote Identity Proofing はオンラインで行われるため、一般的なWeb Usability の原則に従うこと。例えば:

- Enrollment プロセスを通じてユーザーを案内するユーザーインターフェイスを設計する。

- ユーザーが記憶する負荷を軽減する。

- インターフェイスに一貫性を持たせる。

- 連続するステップを明確に表示する。

- スタート地点を明確にする。

- 複数のプラットフォームやデバイスのサイズに対応したデザインを行う

- ナビゲーションに一貫性を持たせ、見つけやすく、分かりやすくする。

Enrollment 後

Enrollment 後とは、Enrollment 直後から、Authenticator の典型的な利用の前のステップを指す(Authenticator の典型的な利用と、断続的なイベントに対する Usability の考慮については、[SP800-63B], Sec. 10. を参照。前述の通り、ユーザーはEnrollment Session の完了時に、Authenticator を受け取るために期待される配送(またはピックアップ)メカニズムについて、既に通知されている。

Enrollment 後の Usability に関する考慮事項は以下を含む:

-

Authenticator が到着するまでの待ち時間を最小限にする。待ち時間を短くすることで、情報システムやサービスに素早く Access できるようになる。

-

Authenticator をピックアップするために、現地に行く必要があるかどうかをユーザーに知らせる。予約とリマインダに関して前述の Usability の考慮事項が適用される。

-

Authenticator とともに、その使用と維持に関連する情報をユーザーに提供する。これには、特に初回使用時または初期化時に異なる要件がある場合の使用説明、Authenticator の有効期限に関する情報、Authenticator が紛失または盗難にあった場合の対処方法が含まれることがある。

Equity Considerations

This section is informative.

このセクションは、Identity Proofing プロセスにおいて不公平な Access、処遇、または結果に関連するリスクの影響を評価する目的(Sec. 5.1.3で要求されている)での指針を提供することを意図している。これは、Identity Proofing プロセスにおいて、不公平の対象となり得る領域と、それに対して適用可能な緩和策を、非網羅的にリストアップしている。CSP はこのセクションを、自身の Identity サービスに存在する不公平な Access 、処置、または結果のリスクの所在を考慮するためのスタート地点として活用できる。以下の指針が、Identity サービスに関連する決定的で包括的なリストである、とみなすことを意図したものではない。

Equity リスクの評価において、CSP は、Identity Proofing および Enrollment サービスが対象とする利用者母集団の検討から始める。さらに、CSP は、そのサービスを使用する際に不公平な Access 、処遇、または結果の原因となり得る、共通の特性を持った集団内の利用者のグループをさらに特定する。CSP は、影響を受けるユーザー、グループへの影響を評価することによって、あらゆる緩和策の有効性を評価することが推奨される。Identity サービスを使用するすべての人にとっての全体的な Usability と Equity の改善に役立つ Equity リスク緩和を適用する際に、Sec. 9 で提供されている Usability の考慮事項も考慮すべきである。

Equity and Identity Resolution

Identity Resolution には、Identity サービスが対象とする集団内で、Claim された Identity を単一の一意の個人として識別できるようにするための最小限の Attribute のセットを収集することが含まれる。Attribute は、提示された Identity Proofing、Applicant の自己申告、および/またはバックエンドの Attribute プロバイダから取得される。

このセクションでは、Identity Resolution プロセスに関連する不公平な Access 、処遇、または結果について、考えられる一連の問題および緩和策を提供する:

問題の説明: Identity サービスの設計で、Applicant に対して西洋の名前形式(例:ファーストネーム、ラストネーム、オプションのミドルネーム)を使用して自分の名前を入力することを求める。

緩和策としては、以下が考えられる:

- 考えられる名前の構成を分析し、名前フィールドを使用してすべての名前を正確に収容する方法を決定する。

- ユーザーが名前フィールドを使用してすべての名前を入力する方法について、わかりやすく、使いやすいガイダンスを提供する。

問題の説明: 名前、性別、またはその他の Attribute が変更されたため、提示された Identity Evidence に一貫性がない、または Attribute Verifier の記録と一致しない Applicant を Identity サービスで受け入れることができない。

緩和策としては、以下が考えられる:

- 特定の Applicant の状況に基づいてリスクベースの判断を行うことができる Trusted Referee(Sec. 5.1.9.1) を提供する。

- Applicant の Attribute の差異を裏付ける Applicant Reference (Sec. 5.1.9.2) を使用することができるようにする。

Equity and Identity Validation

Identity Evidence および Core Attributes の Validation には、提示された Identity Evidence および追加 Attribute の真贋性、最新性および正確性を確認することが含まれる。これらの結果は、Authoritative または信頼できる Source が保持するデータに対して Evidence および Attribute を比較することによって達成される。Identity Resolution フェーズと合わせて考えると、成功した Validation フェーズの結果は、Claim された Identity が現実世界に存在することをある程度の確からしさで確認することである。

このセクションでは、Evidence および Attribute の Validation プロセスに関連する不公平な Access 、処遇、 または結果について、考えられる一連の問題および緩和策を提供する:

問題の説明: 特定のユーザーグループは、与えられた IAL の要件を満たすために必要な最小限の Evidence を持っていない。

緩和策としては、以下が考えられる:

- 特定の Applicant の状況に基づいてリスクベースの判断を行うことができる Trusted Referee (Sec. 5.1.9.1) を提供する。

- Applicant を裏付ける Applicant Reference (Sec. 5.1.9.2) を使用できるようにする。

問題の説明: 特定のユーザーグループに属する Applicant について、Authoritative または信頼できる Source (例: モバイルネットワークオペレーターや電話番号検証機関など)が保持する記録が不十分であり、Core Attributes の Validation や提示された Evidence をサポートできない。

緩和策としては、以下が考えられる:

- 特定の Applicant の状況に基づいてリスクベースの判断を行うことができる Trusted Referee (Sec. 5.1.9.1) を提供する。

- 代替となる Authoritative または信頼できる Source を採用する。

問題の説明: Authoritative または信頼できる Source が保持する記録には、Identity 詐称の被害者である人物に関する不正確または誤った情報が含まれている可能性がある。

緩和策としては、以下が考えられる:

- 特定の Applicant の状況に基づいてリスクベースの判断を行うことができる Trusted Referee (Sec. 5.1.9.1) を提供する。

- Applicant の Attribute の差異を裏付ける Applicant Reference (Sec. 5.1.9.2) を使用することができるようにする。

Equity and Identity Verification

Identity Verification には、Identity Evidence プロセスを進めている Applicant と、Identity Resolution および Validation のステップを通じて確立された有効な現実世界の Identity との間の Binding を証明することが含まれる。多くの場合、Identity Proofing イベントで撮影されたApplicant の写真(顔画像キャプチャ)を収集し、提示され Validate された Identity Evidence の一部に含まれる写真と比較することを伴う。

このセクションでは、Identity Verification フェーズに関連する不公平な処遇や結果について、考えられる一連の問題と緩和策を提供する。

問題の説明: 画像キャプチャ技術では、特定の肌色や顔の特徴を比較するのに十分な品質でキャプチャする能力がない。

緩和策としては、以下が考えられる:

- 異なる肌色、顔の特徴、および照明状況に対応できる、堅牢な画像キャプチャ技術を採用する。

- 画像キャプチャ技術によって、意図しないバイアスが生じていないかどうかを判断するための運用テストを実施する。

- 残存するバイアスと技術的な限界を補う、リスクベースの代替プロセスを提供する。

問題の説明: 宗教上の理由で着用されている顔の覆いにより、Applicant の顔画像が撮影できなくなってしまう。

緩和策としては、以下が考えられる:

- 特定の Applicant の状況に基づいてリスクベースの判断を行うことができる Trusted Referee (Sec. 5.1.9.1) を提供する。

- 対面での Profing など、Identity Verification を完了するための代替手段を提供する。

問題の説明: 1対1の顔画像比較技術を使用する場合、偏った顔比較アルゴリズムにより、本人拒否(false non-match)が発生する可能性がある。

緩和策としては、以下が考えられる:

- 人口統計グループや画像の種類によらない一貫した性能を確保するために、独自にテストされたアルゴリズムを使用する。

- 残存するバイアスと技術的な限界を補うための代替プロセスをサポートする。

- 継続的な品質モニタリングと運用テストを実施し、人口統計グループ間で性能のばらつきを把握し、必要に応じて是正措置を実行する(例:アルゴリズムの更新、機械学習など)。

問題の説明: CSP オペレータが物理的な顔画像比較を行う場合、顔比較における人間のバイアスや一貫性の無さによって、本人拒否(false non-match)が生じる可能性がある。

緩和策としては、以下が考えられる:

- CSP オペレーター/エージェントによる Applicant の不公平な処遇を低減/排除することを目的としたポリシーと手続きを定める。

- オペレーターの教育・認定の厳格化

- 継続的な品質監視を行い、バイアスや不公平な処遇、結果が把握された場合には、是正措置を講じる。

Equity and User Experience

本文書の「Usability 考慮事項」(Sec. 9) では、Applicant に円滑でポジティブな Identity Proofing 体験を提供する方法について CSP に指針を提供する。このセクションでは、Sec. 9 で提供される特定の考慮事項に加え、CSP に対してユーザー体験の Equity を考慮する際の追加的な考慮事項を提供する。

問題の説明: 必要な技術(例: コネクテッドモバイルデバイスやコンピューター)への Access ができない、または利用の困難さによって、一部のユーザーグループに過度な負担がかかっている。

緩和策としては、以下が考えられる:

- Identity Proofing の要件を満たすことができる Applicant が、必要な技術や活動を使用する際に支援するヘルパーの使用を許可する。

- 公的に利用可能なデバイス(コンピュータまたはタブレットなど)の使用を許可し、Applicant が所有していないコンピュータまたはデバイスで Identity Proofing プロセスを完了するためのオンライン・ヘルプ・リソースを提供する。

- 対面での Proofing オプションを提供する。

問題の説明: Remote または対面での Identity Proofing プロセスは、障害のある人にとって課題がある。

Remote での Identity Proofing の緩和策としては、以下が考えられる:

- Trusted Referee (Sec. 5.1.9.1) を提供する。

- Applicant Reference (Sec. 5.1.9.2) を使用することができるようにする。

- 音声ガイド、スクリーン リーダー、音声認識技術など、アクセシビリティやその他の技術の使用をサポートする。

対面での Identity Proofing の緩和策としては、以下が考えられる:

- さまざまなニーズや障害を持つ人々 とコミュニケーションを取り、支援を行う、訓練を受けたオペレーター (例: 手話に堪能な人)を提供する。

- さまざまな高さと角度に調整できる機器とワークステーションを選択する。

- ADA アクセシビリティガイドラインに準拠した利便性の高い場所を選択する。

References

This section is informative.

General References

[A-130] OMB Circular A-130, Managing Federal Information as a Strategic Resource, July 28, 2016, available at: https://obamawhitehouse.archives.gov/sites/default/files/omb/assets/OMB/circulars/a130/a130revised.pdf.

[COPPA] Children’s Online Privacy Protection Act of 1998 (“COPPA”), 15 U.S.C. 6501-6505, 16 CFR Part 312, available at: https://www.law.cornell.edu/uscode/text/15/chapter-91.

[EO13985] Executive Order 13985, Executive Order On Advancing Racial Equity and Support for Underserved Communities Through the Federal Government, January 20, 2021, available at: https://www.whitehouse.gov/briefing-room/presidential-actions/2021/01/20/executive-order-advancing-racial-equity-and-support-for-underserved-communities-through-the-federal-government/.

[DMF] National Technical Information Service, Social Security Death Master File, available at: https://www.ssdmf.com/Library/InfoManage/Guide.asp?FolderID=1.

[E-Gov] E-Government Act of 2002 (includes FISMA) (P.L. 107-347), December 2002, available at: https://www.gpo.gov/fdsys/pkg/PLAW-107publ347/pdf/PLAW-107publ347.pdf.

[FBCACP] X.509 Certificate Policy For The Federal Bridge Certification Authority (FBCA), Version 2.30, October 5, 2016, available at: https://www.idmanagement.gov/wp-content/uploads/sites/1171/uploads/FBCA_CP.pdf.

[FBCASUP] FBCA Supplementary Antecedent, In-Person Definition, July 16, 2009.

[FEDRAMP] General Services Administration, Federal Risk and Authorization Management Program, available at: https://www.fedramp.gov/.

[GPG45] UK Cabinet Office, Good Practice Guide 45, Identity proofing and verification of an individual, November 3, 2014, available at: https://www.gov.uk/government/publications/identity-proofing-and-verification-of-an-individual.

[M-03-22] OMB Memorandum M-03-22, OMB Guidance for Implementing the Privacy Provisions of the E-Government Act of 2002, September 26, 2003, available at: https://georgewbush-whitehouse.archives.gov/omb/memoranda/m03-22.html.

[M-04-04] OMB Memorandum M-04-04, E-Authentication Guidance for Federal Agencies, December 16, 2003, available at: https://georgewbush-whitehouse.archives.gov/omb/memoranda/fy04/m04-04.pdf.

[NISTIR8062] NIST Internal Report 8062, An Introduction to Privacy Engineering and Risk Management in Federal Systems, January 2017, available at: https://nvlpubs.nist.gov/nistpubs/ir/2017/NIST.IR.8062.pdf.

[NIST-Privacy] NIST Privacy Framework, available at: https://www.nist.gov/privacy-framework.

[NIST-RMF] NIST Risk Management Framework, available at: https://csrc.nist.gov/Projects/risk-management/about-rmf.

[PatriotAct] Patriot Act of 2001, available at: https://www.justice.gov/archive/ll/what_is_the_patriot_act.pdf.

[PrivacyAct] Privacy Act of 1974 (P.L. 93-579), December 1974, available at: https://www.justice.gov/opcl/privacy-act-1974.

[RedFlagsRule] 15 U.S.C. 1681m(e)(4), Pub. L. 111-319, 124 Stat. 3457, Fair and Accurate Credit Transaction Act of 2003, December 18, 2010, available at: https://www.ftc.gov/sites/default/files/documents/federal_register_notices/identity-theft-red-flags-and-address-discrepancies-under-fair-and-accurate-credit-transactions-act/071109redflags.pdf.

[Section508] Section 508 Law and Related Laws and Policies (January 30, 2017), available at: https://www.section508.gov/manage/laws-and-policies/.

Standards

[Canada] Government of Canada, Guideline on Identity Assurance, available at: https://www.tbs-sct.gc.ca/pol/doc-eng.aspx?id=30678§ion=HTML.

[ISO9241-11] International Standards Organization, ISO/IEC 9241-11 Ergonomic requirements for office work with visual display terminals (VDTs) — Part 11: Guidance on usability, March 1998, available at: https://www.iso.org/standard/16883.html.

[OIDC] Sakimura, N., Bradley, J., Jones, M., de Medeiros, B., and C. Mortimore, OpenID Connect Core 1.0 incorporating errata set 1, November, 2014. Available at: https://openid.net/specs/openid-connect-core-1_0.html.

NIST Special Publications

NIST 800 Series Special Publications はこちら: < https://csrc.nist.gov/publications/sp800>. 本ガイドラインを実装する方は、特に以下の出版物が参考になる場合がある。

[SP800-53] NIST Special Publication 800-53 Revision 5, Security and Privacy Controls for Information Systems and Organizations, September 2020 (includes updates as of Dec. 10, 2020), https://csrc.nist.gov/publications/detail/sp/800-53/rev-5/final.

[SP800-63] NIST Special Publication 800-63-4, Digital Identity Guidelines, December 2022, https://doi.org/10.6028/NIST.SP.800-63-4.ipd.

[SP800-63B] NIST Special Publication 800-63B-4, Digital Identity Guidelines: Authentication and Lifecycle Management, December 2022, https://doi.org/10.6028/NIST.SP.800-63b-4.ipd.

[SP800-63C] NIST Special Publication 800-63C-4, Digital Identity Guidelines: Assertions and Federation, December 2022, https://doi.org/10.6028/NIST.SP.800-63c-4.ipd.

[SP800-157] NIST Special Publication 800-157, Guidelines for Derived Personal Identity Verification (PIV) Credentials, December 2014, https://dx.doi.org/10.6028/NIST.SP.800-157.

Change Log

This appendix is informative.

この付録は、SP 800-63A の最初のリリースからの変更点の概略を示すものである。

- 低リスクのアプリケーションのための新しい IAL1 の要件を追加している。

- 関連要件に言及する前に Identity Proofing の概念を紹介しやすくするため、セクション 4 と 5 の内容を入れ替える。

- 物理的文書および Digital Evidence を含む、許容可能な Identity Evidence の特性についての指針および要件を提供する。

- Identity Attribute の収集と Identity Evidence の収集を切り離す。

- Core Attributes の概念を導入する。

- 許容される Evidence および Attribute Validation の Source を拡張し、信頼できる Source を含める。

- CSP 固有のプライバシーリスク評価の要件と、その結果を省庁の PIA に統合するための考慮事項が追加する。

- Identity Proofing プロセスに関連する Equity リスクの検討に関する新しいガイダンスと要件を追加する。

- Trusted Referee および Applicant Reference を使用するためのガイダンスおよび要件を提供する。